Wierzę, że korzystając z usług hostingowych zasługujesz na wysokie poczucie bezpieczeństwa i psychicznego komfortu. Jeśli także uważasz

Artykuł Backup WordPress – jak robić to dobrze? pochodzi z serwisu cyber_Folks.

]]>Przed każdym takim działaniem kopia zapasowa plików i bazy danych jest mocno rekomendowana. Tak naprawdę jednak – masz o wiele ważniejsze powody, by zadbać o kopie. Nasz hosting dla WordPress cieszy się ogromną popularnością, a bezpieczeństwo WordPress naprawdę nas kręci. Dzielę się doświadczeniami z zabezpieczenia kopii właśnie dla tego systemu. Zatem, jak backupować WordPress? Oto kilka sposobów.

Z tego artykułu o backupie WordPress dowiesz się:

Kopia zapasowa WordPress – co to jest i dlaczego musisz to robić?

Backup to to prostu kopia zapasowa. To kopia plików i bazy, dzięki której możesz przywrócić swoją stronę do stanu z momentu wykonywania kopii.

Backup WordPress – bo Twoja strona jest często atakowana

O stronie internetowej możesz myśleć, jak o domu. Jest on na tyle bezpieczny, na ile o to zadbasz. Jeśli zostawisz otwarte drzwi i okna, to nie dziw się, że pewnego dnia po powrocie z pracy znajdziesz pusty, zniszczony i obrabowany budynek.

Podobnie jest ze stronami. Jeśli pozostawisz luki bezpieczeństwa, zabezpieczysz panel słabymi hasłami lub skorzystasz z nieaktualnych, dziurawych pluginów – to możesz spodziewać się, że prędzej czy później, ktoś włamie się na Twoją stronę. W USA mówi się o atakach średnio co 39 sekund (źródło: https://www.cybintsolutions.com/cyber-security-facts-stats/)!

Ile ataków miesięcznie kierowanych jest na Twoją stronę?

Mało kto się nad tym zastanawia, ale często są to tysiące ataków. Większość z nich na szczęście się nie udaje, ponieważ są to zautomatyzowane próby, wyszukujące popularne podatności. Wg naszych badań przeciętna liczba ataków na strony w Polsce to ok. 500 prób miesięcznie, choć jest to liczba odnosząca się jedynie do wykrytych i zatrzymanych prób – realna skala ataków jest znacznie wyższa.

Taki atak może przybierać różne formy. W najlepszym razie zawirusowana zostanie po prostu baza, a strona może się źle wyświetlać itd. W najgorszym stracisz całą stronę, pliki i bazy danych. Bez kopii zapasowej trudno będzie nam odzyskać wszystkie elementy witryny.

Nie bez powodu w środowisku IT mówimy, że ludzie dzielą się na tych, którzy wykonują kopie zapasowe i na tych, którzy będą je wykonywali. Kopia zapasowa WordPress na szczęście nie jest trudnym i czasochłonnym zadaniem, a po lekturze tego wpisu będzie ono jeszcze łatwiejsze.

Backup WordPress – bo Ty też możesz popełnić błąd

Świadomie lub nieświadomie – także możesz popełnić błąd. Przykładowo – usunąć sobie z serwera ważny plik, albo – co chyba jeszcze gorsze – nadpisać plik nieprawidłową zawartością. Możesz też wgrać taki komponent, który doprowadzi do konfliktu – np. niekompatybilną z Twoim środowiskiem wersję wtyczki.

OKIEM EKSPERTA

Mówi się, że ludzie dzielą się na tych, którzy robią kopie zapasowe i na tych, którzy będą je robili. Jest jednak jeszcze jedna grupa ludzi: osoby, którym WYDAJE SIĘ, że robią backupy.

Wielu osobom wystarczy zapewnienie od firmy hostingowej, że „kopie zapasowe wykonywane są codziennie” i myślą, że temat jest załatwiony.

Warto jednak upewnić się, czy jest tak w rzeczywistości i zapytać hostingodawcę o to, czy mógłby udostępnić nam kopię WordPressa np. sprzed kilku dni.”

JakWybraćHosting.pl

Jak kontynuuje Mateusz: „Czasem dostęp do kopii jest w panelu, a innym razem trzeba napisać do firmy. Warto to przetestować wcześniej, aby w kryzysowej stacji nie okazało się, że na naszą kopię musimy czekać całymi godzinami czy dniami. Albo, że nie dostaniemy jej wcale.

Niezależnie od tego, jak dobry jest hosting, warto także robić niezależne backupy we własnym zakresie. Gdy do wyszukiwarki wtyczek WordPressa wpiszemy słowo „backup”, otrzymamy dokładnie 1599 wyników. Możliwości jest więc sporo, a przecież wtyczki to nie jedyny sposób na kopię WP.

Aby upewnić się więc, że na pewno robimy pełne backupy WordPressa (a nie tylko nam się wydaje, że je mamy), zadbajmy o 2 niezależne źródła kopii (hosting + samodzielne kopie). I sprawdzajmy (np. raz na kwartał) czy na pewno wszystkie kopie wykonują się prawidłowo. I czy my możemy je szybko i bezproblemowo przywrócić.”

Backup WordPress – bo żaden serwer nie jest niezawodny w 100%

Na szczęście dzieje się to bardzo, bardzo rzadko. Dane na serwerach są przechowywane w macierzach, to jest układach kilku dysków zapisujących dane jednocześnie. Dzięki temu w razie uszkodzenia nośnika – dane nie giną od razu. One wciąż są dostępne, zazwyczaj na drugim, „lustrzanym” dysku. Mimo to, przy pechowym zbiegu okoliczności może zdarzyć się, że także ten drugi dysk zostanie uszkodzony.

Co ważniejsze jednak – awarie dysków zdarzają się rzadko. Macierze w uproszczeniu działają tak, że każda operacja – zrozum to dobrze – KAŻDA – jest natychmiast wykonywana na obu nośnikach. Oznacza to także operację usuwania danych. Jeśli więc omyłkowo skasujesz dane – znikną one z całej macierzy momentalnie.

Tak samo stanie się w razie ataku na Twoją stronę i zmanipulowania plików lub baz. Macierz będzie przechowywać już zmodyfikowane informacje. Macierze to nie systemy kopii zapasowych, one chronią wyłącznie przed skutkami awarii dysku, a nie przed niepożądanymi operacjami na danych.

Ten wpis może Cię zainteresować. Lepszy hosting WordPress – na czym to polega?

Backup WordPress – co powinien obejmować?

Kopia zapasowa WordPress to backup zarówno bazy danych, jak i plików. Trzeba pamiętać o bazie MySQL, która porządkuje na stronie posty, komentarze, ustawienia itd. Zasadniczo zatem musisz zadbać o oba rodzaje danych.

OKIEM EKSPERTA

Na pewno warto przyjrzeć się dokładnie dostawcy hostingu i nie sugerować się przy wyborze tylko ceną. W Adchitects po każdej aktualizacji zostawiamy dodatkowo pliki lokalnie na kilka dni jako awaryjny backup, ale jak na razie backupy dostępne w hostingu nas nie zawiodły.

Patrząc bardziej szczegółowo – dane możesz podzielić na treści, motywy, wtyczki etc. Może się okazać, że dla niektórych danych nie chcesz lub nie musisz tworzyć kopii zapasowej równie często, jak dla innych. Może to wynikać przykładowo z oszczędności miejsca – w sytuacji, kiedy samą wtyczkę albo rdzeń WordPress i tak zawsze możesz pobrać z repozytorium.

Czy kopia zapasowa hostingu mi nie wystarczy?

Ale, zaraz, zaraz! Przecież od kopii zapasowej mam hosting! Jeśli tak myślisz, to prawdę mówiąc, czytasz właściwy artykuł, bo dzięki niemu od razu będziesz w stanie lepiej chronić swoje interesy. Popatrzmy na to razem:

- Nie każdy hosting zapewnia kopie zapasowe. Najtańsze lub darmowe hostingi mogą w ogóle nie udostępniać kopii zapasowej WordPress (zresztą także innych stron).

- Operatorzy hostingowi znacznie różnią się pod kątem harmonogramów kopii zapasowej. Liderzy rynku potrafią wykonywać kopie nawet kilka razy dziennie, ale przeciętny operator wykonuje ją zazwyczaj raz na dobę.

- Backup WordPress to coś, co chciałbyś mieć dostępne w każdej chwili, prawda? Doskonale Cię rozumiem. Niestety nie wszyscy dostawcy hostingu są w stanie zaspokoić takie oczekiwanie. Nawet, jeśli posiadają kopię zapasową WordPress, to może się okazać, że nie możesz przywrócić jej samodzielnie. Niezbędne okazuje się skontaktowanie z supportem, który pechowo skończył pracę godzinę temu…

- Kopie zapasowe Twojej strony są przechowywane tylko przez określony czas. U większości firm hostingowych do dyspozycji są kopie z ostatnich 1-2 dni. Skutkiem tego, jeśli zorientujesz się, że musisz przywrócić backup, możesz zdziwić się widząc, że w kopii zapasowej masz popsute dane.

- Backup WordPress lub innych zasobów, wykonywany przez firmę hostingową, jest ściśle powiązany z jej infrastrukturą. To oznacza, że w razie katastrofy w centrum danych (bardzo rzadki przypadek, ale można go sobie wyobrazić), zniknięcia firmy z rynku, albo sabotażu – kopie te mogą stać się niedostępne lub zniknąć bezpowrotnie. Takie zdarzenia miały już miejsce nawet w naszym kraju (m.in. niekontrolowane uwolnienie gazu gaśniczego w jednym z wiodących polskich centrów danych w 2009 roku zniszczyło setki dysków twardych, a niewielka firma hostingowa zniknęła z rynku po tym, jak dokonano sabotażu i usunięto wszystkie dane zarówno z serwerów kopii zapasowych, jak i serwerów produkcyjnych).

Awarie a działanie

Mimo, że jesteśmy firmą hostingową – musimy przyznać, że awarie wyjątkowo, ale zdarzają się także w centrach danych. Doświadczony deweloper Krzysztof Kosman podzielił się ze mną swoim doświadczeniem w tym obszarze:

OKIEM PRAKTYKA

Doskonale pamiętam jak w czerwcu 2012 w wyniku prostej awarii prądu i efektu domino tragicznych okoliczności dostawca e24cloud nie był w stanie uruchomić swojej chmury przez bardzo długi czas (część usług wstała na drugi dzień, cześć dopiero po kilku dniach). Mieliśmy wtedy na ich serwerach uruchomione dwie akcje marketingowe dla klientów… mieliśmy backup… w tej samej serwerowni… on również uległ uszkodzeniu. To było kilka dni grozy. Od tego czasu zawsze robimy backup, backupu, zawsze rozmieszczając go w niezależnych miejscach.

1000ideas.pl

W naszej firmie kopia zapasowa plików jest wykonywania codziennie, a hosting dla WordPress oraz hosting dla PrestaShop realizują backup baz (czyli tych danych, które zmieniają się najszybciej) co 6 godzin. Kopie zapasowe są przechowywane nawet do 28 dni wstecz. I oczywiście kopie te są wykonywane na odrębne fizyczne urządzenia.

Mimo to uważam, że z przyczyn wskazanych powyżej – kopie zapasowe wykonywane przez osobę bezpośrednio opiekującą się stroną – są koniecznością.

Backup WordPress. Manualny backup bazy danych oraz plików

Warto wiedzieć, że baza danych WordPressa zawiera każdy post,

każdy komentarz i każdy link, który mamy

na swoim blogu. Jeśli nasza baza danych zostanie skasowana lub uszkodzona,

możemy stracić

wszystko, co napisaliśmy do tej pory. Istnieje wiele przyczyn, które mogą doprowadzić do

tego stanu rzeczy. Niestety nie na wszystkie mamy wpływ i nie zawsze możemy je

kontrolować. Jednak dzięki odpowiednio przygotowanej kopii zapasowej bazy

danych i plików WordPressa możemy szybko przywrócić wszystko do normy.

Ręczne kopiowanie baz danych WordPressa przy pomocy phpMyAdmin

Manualna metoda stworzenia kopii bazy danych będzie wymagała od nas pobrania programu phpMyAdmin, który w łatwy sposób pozwoli nam zarządzać naszymi bazami danych MySQL. Po pobraniu i instalacji programu musimy zalogować się w programie phpMyAdmin na nasz serwer. W wypadku klasycznej usługi hostingu współdzielonego phpMyAdmin zazwyczaj jest już zainstalowany i wystarczy się do niego zalogować.

Dane powinniśmy posiadać od naszego dostawcy rozwiązań hostingowych. Ponieważ przeważnie zależy nam na zrobieniu kopii wszystkich tabeli, to cały proces nie będzie wymagał od nas skomplikowanych działań.

Z lewej strony ekranu będziemy mieć dostęp do struktury plików na serwerze. Tam też bez problemu znajdziemy tabele bazy danych WordPressa. Przeważnie ich nazwy zaczynają się od wp_nazwapliku. Jeśli jednak nie jesteśmy pewni danej nazwy, to w pliku „wp_config.php” znajdziesz linię: „The name of database for WordPress” – tam znajdziesz prefix tabel, czyli ciąg znaków, od których zaczynają się nazwy tabel w Twojej instalacji.

Pod nią podana jest nazwa bazy. W prawym oknie pojawi się lista ze wszystkimi z nich. Wystarczy wybrać opcję „Zaznacz wszystkie” (Check All), a następnie „Eksport” (Export) na górze zakładki. W zakładce tej wybieramy opcję „Szybka” (Quick) i naciskamy przycisk Go. Po tej akcji pliki z bazy będą dostępne do pobrania na nasz komputer. Musimy jedynie wybrać miejsce ich zapisu. Zależnie od wielkości bazy oraz przepustowości serwera może to potrwać trochę czasu.

Jeśli chcesz użyć niestandardowej metody robienia backupu, to w zakładce „Eksport” (Export) wybierz opcję (Custom) i postępuj zgodnie z kolejnymi poleceniami. W tym przypadku możemy sami wybrać, które bazy chcemy poddać backupowi, jaki ma być format wyjściowy plików itp. Jest to opcja dla bardziej zaawansowanych użytkowników.

Backup WordPress – ręczne tworzenie kopii zapasowej plików

Jeśli stworzyliśmy już kopię bazy danych,

przyszedł czas na pliki systemowe naszego WP. Zacznijmy od tego, jakie pliki

powinien zawierać backup. W przypadku strony opartej na WordPressie będą to:

- pliki instalacyjne WordPressa,

- wtyczki do strony,

- szablony stron zwane inaczej „Tematami”,

- zdjęcia, filmy i inne media,

- JavaScript, skrypty PHP i inne pliki indywidualnie dodanych kodów,

- pozostałe pliki, w tym pliki stron.

Dlatego wykonując kopię zapasową, najczęściej musimy skupić się na stworzeniu kompletnego backupu. Co za tym idzie, musimy wykonać kopię zapasową wszystkich plików w katalogu WordPress (w tym w podkatalogach) i pliku .htaccess.

Jak najłatwiej tego dokonać? Poprzez program zwany klientem FTP. Może to być na przykład FileZilla. Po jego uruchomieniu i zalogowaniu się w jednym z okien na serwer, w drugim należy wybrać dysk lokalny, oraz katalog, do którego chcemy pobrać pliki.

Po zalogowaniu się na serwerze w miejscu, gdzie znajduje się instalacja naszego WordPressa, znajdziemy katalog public_html. Przeważnie wygląda to tak, że mamy katalog nazwadomeny.pl i po kliknięciu w nią, przechodzimy do folderu ze wspomnianym katalogiem. Wystarczy, że przekopiujemy cały katalog na nasz dysk i będziemy posiadali zapasową kopię naszej strony.

Rozumiesz jednak zapewne, że to rozwiązanie najgorsze z możliwych. Tego typu kopia nie ma nic wspólnego z automatyczną i wygodną pracą, a co więcej – jej wykonanie potrwa bardzo długo, ponieważ każdy plik – a drobnych plików w Twojej instalacji WordPress mogą być tysiące – będzie kopiowany osobno.

Mimo, że jest to technicznie poprawne i wykonalne – zdecydowanie odradzam Ci bazowanie na tego rodzaju podejściu do wykonywania kopii zapasowej WordPress. Zdecydowanie lepszym rozwiązaniem okażą się gotowe wtyczki, które sprawę backupu będą załatwiać automatycznie. Kopia ręczna może przydać się co najwyżej „punktowo”, ale i tak prawdopodobnie szybciej zainstalujesz specjalną, gotową wtyczkę, niż skopiujesz dane plik po pliku na swój komputer.

Backup WordPress wykonany za pomocą wtyczki

Kopia zapasowa WordPress poprzez UpdraftPlus

Popularną i prostą w obsłudze wtyczką do tworzenia kopii zapasowej danych stron opartych na WordPressie jest UpdraftPlus. Dlaczego właśnie ona? O tym, jak popularna jest to wtyczka, może świadczyć ilość jej pobrań, która obecnie wynosi ponad trzydzieści milionów. Dodatkowo posiada ona ponad dwa miliony aktywnych instalacji. Wtyczka pozwala automatycznie zapisać backup w chmurze, takie jak na przykład na Dropbox czy też Google Drive.

Aby zainstalować UpdraftPlus, należy w panelu administracyjnym wejść do

sekcji wtyczki, następnie dodać nową, a w wyszukiwarce wpisać UpdraftPlus. Po

instalacji musimy ją włączyć. Gdy to zrobimy, musimy wybrać „Ustawienia”, a następnie

„UpdraftPlus

Backups”.

To działanie otworzy nową zakładkę pozwalającą

na stworzenie backupów i zarządzanie nimi. Wybierając

opcję „Backup

Now”, automatycznie stworzymy nową kopię zapasową plików i

bazy, która będzie widoczna w zakładce „Istniejące backupy”

(Existing

Backups). Z tej też zakładki możemy wgrać istniejący backup w celu

odzyskania strony, na przykład po jej awarii.

W zakładce „Ustawienia” (Settings) możemy swobodnie ustalić, co ile godzin, tygodni, a nawet miesięcy, ma się tworzyć automatyczna kopia zapasowa naszego WordPressa. W tej samej zakładce, ale jej dolnej części, znajdziemy możliwość wybrania jednego z wielu dysków w chmurze, na których możemy przechowywać kopie zapasowe. Wystarczy wybrać jedną z opcji, zautoryzować UpdraftPlus i to wszystko.

Backup WordPress przy pomocy BackWPUp

Wtyczką, z którą mam osobiście najwięcej doświadczenia i która nigdy mnie nie zawiodła jest BackWPup! – to także bardzo popularne rozwiązanie, w którym szczególnie podoba mi się przejrzystość interfejsu.

Po zainstalowaniu i dodaniu wtyczki wybieramy, czego ma dotyczyć automatyczne zadanie kopii zapasowej: bazy, plików, czy ma być wykonana lista zainstalowanych pluginów itp. W kolejnym kroku ustalamy sposób nazywania pliku archiwum.

Koniecznie przewiń ekran paskiem, bo poniżej kryją się bardzo ważne opcje. Zaznacz miejsce, w którym kopia zapasowa WordPress ma być przechowywana. Pierwsza opcja oznacza, że dane będą składowane lokalnie w tym samym folderze i na tym samym serwerze, co Twoja zasadnicza instalacja WordPress. Jest to natomiast sposób najszybszy, bo pliki nie będą wysyłane na zewnątrz. Nie obciążą zatem także np. Twojego limitu transferu, jeśli takowy jest przewidziany w Twoim planie w firmie hostingowej.

Kopia zapasowa a poufność – UWAGA!

Bardzo, bardzo ważna sprawa – zadbaj o to, żeby uniemożliwić osobom postronnym proste odczytanie zgromadzonych i przechowywanych na Twoim serwerze kopii zapasowych WordPress. Chodzi o to, że paczka – zazwyczaj archiwum .zip – zawiera wszystkie dane z Twojej bazy (np. dane osobowe osób, które złożyły zamówienia w sklepie, dane użytkowników, subsrybentów newslettera etc.).

Jeśli taki plik będzie umieszczony na serwerze www bez żadnej ochrony, to ktoś, kto będzie znał jego nazwę – łatwo go pobierze, co może narazić Twoje istotne dane! Dlatego bez względu na miejsce przechowywania kopii dbaj o to, żeby pozostała ona niedostępna dla osób postronnych, np. upewniając się, że folder z kopiami jest chroniony odpowiednim wpisem w .htaccess Ty będziesz mieć natomiast możliwość pobrania kopii np. poprzez FTP. Przykład takiej dyrektywy – musisz mieć plik o nazwie .htaccess w tym samym folderze, co kopie, a w nim poniższą zawartość.

<Files>

Order Allow,Deny

Deny from all

</Files>Przesłanie kopii mailem to słaby pomysł w wypadku większych stron. Wynika to z tego, że backup WordPress w wypadku większej instalacji może zajmować nawet setki MB danych. Załączniki tej wielkości nie będą mile widziane przez większość systemów pocztowych.

Sensowne wydaje się wysyłanie kopii do usług chmurowych lub poprzez FTP na jakiś inny serwer. Idealnie, gdyby był to serwer w innej lokalizacji (centrum danych) niż ten, w którym jest Twoja instalacja WordPress.

Następnie przechodzimy do harmonogramu kopii. Tu polecam wybrać metodę WPCron, a z rozwiniętej listy po prostu wybrać częstotliwość wykonywania kopii zapasowej, np. dzienną lub miesięczną.

Następnie przechodzimy do harmonogramu kopii. Tu polecam wybrać metodę WPCron a z rozwiniętej listy po prostu wybrać częstotliwość wykonywania kopii zapasowej, np. dzienną lub miesięczną. Oczywiście im częściej tym lepiej, ale jednocześnie – będziesz potrzebować więcej miejsca na wykonanie kopii.

Backup WordPress za pomocą panelu hostingowego

Tu każdy operator ma swoje reguły, dlatego pokażę Ci, jak postępować w wypadku naszego panelu. Przede wszystkim to my, jako operator Twojego hostingu dla WordPress dbamy o wykonywanie kopii zapasowych. Nie musisz niczego ustawiać, ponieważ wykonujemy kompletną kopię Twoich zasobów. Jest ona przechowywana na odrębnym urządzeniu. Poprzez panel możesz tę kopię szybko i samodzielnie przywrócić, nie musisz w tym celu kontaktować się z obsługą.

Po zalogowaniu do DirectAdmin wybierasz „Kopie zapasowe”.

W kolejnym kroku określasz, co ma być przedmiotem przywracania – czyli np. poczta, pliki czy bazy.

Wreszcie z rozwijanej listy wybierasz, z której kopii zapasowej – z jakiego dnia – chcesz przywrócić dane. Określasz także, czy zapisać je w miejscu tym, z którego pochodziły (wówczas nadpiszą obecnie znajdujące się tam pliki), czy też chcesz skierować je do nowego folderu.

To wszystko! Zadanie przywracania danych zostaje utworzone i po kilkunastu minutach Twój backup WordPress jest wczytany w wyznaczone miejsce.

Backup WordPress – podsumowanie

To od Ciebie zależy, jak będzie wyglądało tworzenie backupu strony. Możesz wybrać dowolny sposób, ważne jednak, by wyrobić sobie pewien nawyk. Tworzenie kopii strony jest trochę jak zapisywanie stanu gry w grze komputerowej. W krytycznym momencie pomoże Ci to uratować życie bohatera. Tutaj jest podobnie.

Nieustanne ataki na stony oparte o WordPress każą uważnie podchodzić do zagadnienia backupu, choć poza atakiem istnieje cały szereg innych przyczyn, dla których należysz do grupy osób, które albo już wykonują kopie zapasowe WordPress, albo zaczną je wykonywać wkrótce.

Jeśli chcesz wiedzieć więcej na temat bezpieczeństwa WordPress – koniecznie przeczytaj wpis Pawła Otlewskiego, w którym omawia on mnóstwo przydatnych zagadnień, dotyczących konfiguracji WordPress’a pod kątem poprawy jego odporności na włamania.

A jakie są Twoje doświadczenia z wykonywaniem kopii? Zdarzało Ci się już musieć sięgać po przygotowany wcześniej backup? Z jakich wtyczek / rozwiązań korzystasz? Podziel się w komentarzu Twoim doświadczeniem!

Z okazji Światowego Dnia Backupu, zgarnij za darmo hosting dla WordPress wp_GO! na rok. Użyj w koszyku kodu rabatowego: CF-HOSTING-BACKUP. Kod jest ważny tylko dziś, dostępna ilość: 3 sztuki.

Backup WordPress – jak robić to dobrze? – FAQ

Artykuł Backup WordPress – jak robić to dobrze? pochodzi z serwisu cyber_Folks.

]]>Artykuł Samodzielna kopia bezpieczeństwa strony – jak się za to zabrać pochodzi z serwisu cyber_Folks.

]]>Ważne są tu np. wtyczki oraz miejsce do przechowywania kopii bezpieczeństwa. W artykule dowiesz się, jak przejść przez ten proces krok po kroku i nie popełnić błędów.

1. Ważny backup danych

Wyobraź sobie, że na skutek ataku cyberprzestępcy wszystkie wpisy z Twojego bloga zniknęły…

Ale jak to, przecież ja zarabiam na swojej stronie, dużo pracy włożyłem w to, by zbudować wokół swoich usług liczną społeczność!?

Aby zapobiec utracie danych, warto pokusić się o samodzielne wykonanie kopii bezpieczeństwa bloga. Zwłaszcza, że wbrew pozorom nie jest to ani skomplikowane, ani czasochłonne.

Dodatkowo, choć może zabrzmieć to nieco zabawnie – backup strony sprawi, że podczas pracy z WordPressem staniesz się odważniejszy i pewniejszy siebie. Mając świadomość, że wszystkie elementy strony leżakują bezpiecznie na dysku, będziesz mógł więcej eksperymentować, nie bojąc się ich utraty.

2. Jak często wykonywać kopię zapasową strony?

Częstotliwość wykonywania kopii zapasowych zależy przede wszystkim od wielkości i specyfiki witryny. Jeśli zamieszczasz nowe treści codziennie, a użytkownicy chętnie i tłumnie je komentują, warto ustawić tworzenie kopii zapasowych codziennie. Najlepiej o takiej porze dnia (lub nocy), kiedy nie będziesz dodawał do strony nowych wpisów.

Jeśli dodajesz nowe treści rzadziej, możesz backupować stronę raz na kilka dni lub raz w tygodniu.

Dodatkową kopię bezpieczeństwa warto wykonać w kilku szczególnych sytuacjach:

- zanim przyznasz dostęp do serwera innym osobom,

- zanim zaktualizujesz WordPressa,

- przed dłuższą nieobecnością,

- przed uruchamianiem nieoficjalnych wtyczek i motywów,

- zanim zmienisz dostawcę hostingu.

O krótką opinię na temat przeprowadzania backupu danych poprosiliśmy Rafała Osińskiego. Co nam odpowiedział?

1) Czy wybierając firmę hostingową brałeś pod uwagę okres przechowywania backupów

Tak, zawsze biorę pod uwagę kopie zapasową. Musi być robiony minimum raz dziennie i utrzymywany przez minimum 7 dni. Im dłuższe terminy i im częściej wykonywany tym lepiej. Bardzo ważne też jest, aby backup był utrzymywany na innej infrastrukturze niż pliki docelowe, aby w wypadku włamania do serwerów lub ataków DDoS, była możliwość zrzucenia aktualnej strony lub aplikacji. Nie chciałbym aby wydarzyła się sytuacja podobna do tej z Krakowa sprzed kilkunastu miesięcy.

2) Czy kiedykolwiek musiałeś coś przywracać z backupu w ramach swojego bloga?

Tak. Zdarzyło mi się to kilkukrotnie. Zarówno mi jak i moim klientom. Zwracam uwagę czy można przywrócić kopię zapasową z panelu klienta, jak i możliwość ściągnięcia paczki ZIP wraz z bazą danych. Zdarzało się przez przypadek usunąć jakieś ważne pliki i wtedy przycisk „Odtwórz dane” bardzo przyspiesza proces, a strona jest nieaktywna bardzo krótko.

3. Kopia bezpieczeństwa strony krok po kroku

Najprostszym sposobem na wykonanie kopii bezpieczeństwa strony czyli skopiowania wszystkich plików i bazy danych, które się na nią składają jest skorzystanie z wtyczki BackWPup – WordPress Backup Plugin.

Po instalacji wtyczki musisz ją włączyć, ustawić częstotliwość robienia kopii oraz określić, w którym miejscu wtyczka ma zapisać pliki i jaki ma być ich format. Wybierając BackWPup – WordPress Backup Plugin backup będzie przeprowadzany samodzielnie, a Ty nie będziesz musiał o nim pamiętać.

4. Tworzenie kopii zapasowej przez FTP

Kopię zapasową strony możesz stworzyć także łącząc się z serwerem FTP. W ten sposób zgrasz z serwera wszystkie pliki, które składają się na Twój serwis. Nie zapominaj jednak, że oprócz plików potrzebne będzie także skopiowanie bazy danych.

Pełną kopię uzyskasz pobierając wszystkie pliki i bazy z phpMyAdmin (eksport bazy). Możesz to zrobić samodzielnie lub użyć do tego celu wtyczki.

Po skopiowaniu z serwera wszystkich plików WordPressa (przy pomocy klienta FTP), pobierz z serwera również bazę danych (export).

Uwaga: WordPress umożliwia eksport plików bazy danych z poziomu kokpitu. Można to zrobić w zakładce Narzędzia → Eksport.

Wyeksportowany plik będzie zawierał wszystkie wpisy, strony, komentarze, własne pola, terminy, menu oraz rodzaje wpisów.

5. WordPress Backup to Dropbox

WordPress Backup to Dropbox to wtyczka, która umożliwi Ci wyeksportowanie kopii zapasowej strony oraz bazy danych i umieszczenie ich w przestrzeni Dropboxa, czyli dysku w chmurze.

Aby z niej skorzystać konieczne będzie założenie konta w usłudze Dropbox i połączenie konta z wtyczką. Konfiguracja pluginu WordPress Backup to Dropbox jest prosta i intuicyjna i nie powinna potrwać dłużej niż kilka minut.

WordPress Backup to Dropbox to świetny sposób na automatyczne i regularne tworzenie kopii bezpieczeństwa strony.

6. Gdzie przechowywać pliki?

Przechowywanie plików na dysku komputera może być pomysłem dość ryzykownym. Wystarczy bowiem awaria sprzętu, brak zasilania i rozładowana bateria, by dostęp do nich okazał się mocno ograniczony, a czasem wręcz niemożliwy.

Wiele osób przechowuje pliki na dyskach zewnętrznych. Choć jest to rozwiązanie zdecydowanie lepsze, warto wziąć pod uwagę fakt, że zewnętrzne nośniki również bywają zawodne i zwyczajnie mogą się popsuć lub… zgubić. Zwłaszcza, jeśli zewnętrznym nośnikiem jest niewielki pendrive.

Pliki najlepiej przechowywać na dysku w chmurze. Może być to np. ownCloud, dysk Google, OneDrive czy wspomniany wyżej Dropbox .

Takie rozwiązanie zapewnia dostęp do wszystkich elementów strony 24 godziny na dobę, z dowolnego miejsca i… dowolnego komputera.

Dyski w chmurze zapewniają również należyte bezpieczeństwo zawartości, co w przypadku backupu stron internetowych ma ogromne znaczenie.

Artykuł Samodzielna kopia bezpieczeństwa strony – jak się za to zabrać pochodzi z serwisu cyber_Folks.

]]>Z tego wpisu dowiesz się:

- Jakie zagrożenia czyhają na nazwy domenowe

- Co to jest cybersquatting i typosquatting?

- W jakim stopniu grozi Ci atak homograficzny?

Jak chronić domenę – typologia zagrożeń

Jako firma hostingowa często spotykamy się z szeroką skalą problemów z domenami. Z tego punktu widzenia podzieliłbym zagrożenia dla domen na kilka kategorii, które postaram się omówić dla Ciebie w poniższym artykule. Są to zagadnienia:

- prawne

- finansowe

- techniczne

- własnego postępowania

- niewygodnego towarzystwa

- techniczne

- cybersquatting

- typosquatting

- homograficzne

- „ataki z flanki”

Sporo? Tym bardziej nie ma na co czekać, zaczynajmy!

Zagadnienia prawne

Być może czytając ten akapit dziwisz się, że poruszam taki temat, jednak w praktyce co rusz zwracają się do nas osoby, które miały domenę i „przestała działać” – a okazuje się, że wcale nie były jej abonentem! Niedawno rozmawiałem na privie z panią, która zaczęła rozmowę o pytania, jak sprawdzić, kto jest abonentem domeny, a wkrótce okazało się, że straciła kontrolę nad domeną, a w danych WHOIS jako abonent wpisana jest inna osoba, która… robiła stronę www!

Dlatego zlecając stronę lub sklep – ZAWSZE upewnij się najpierw, że z prawnego punktu widzenia to Ty jesteś abonentem domeny oraz jest to odzwierciedlone w rejestrze WHOIS. W przeciwnym wypadku, w razie sporu, pozostanie Ci tylko długa batalia prawna z podmiotem lub osobą, która figuruje we WHOIS.

W dniu 2018-10-26, podczas trzeciego dnia konferencji I love marketing, Tomasz Palak wygłosił świetne wystąpienie, w którym także wskazał, że z prawnego punktu widzenia znacznie łatwiej jest od razu zarezerwować sobie prawo do danej domeny, niż później „odkręcać” sytuację, w której to ktoś inny jest jej abonentem. (Tomek gratuluję – to było świetne wystąpienie!) Dlatego zaczynając biznes pamiętaj, aby ta sprawa od początku była w pełni jasna – to Ty chcesz być wpisany jako abonent.

Zwróć uwagę, że nie „właściciel”, choć tak zwykło się mówić potocznie. Sam początkowo wpadłem w tę językową rutynę pisząc pierwotny tekst tego wpisu. Jest to dobre miejsce, aby przypomnieć, że domena internetowa nie jest Twoją własnością w rozumieniu prawnym. Rejestrując domenę zapewniasz sobie po prostu prawo do jej używania przez określony czas. Stąd też prawidłowo mówimy o abonencie domeny, podobnie jak o abonencie numeru telefonu – po zwolnieniu operator może go przecież przydzielić innej osobie – tak samo, jak nazwa domenowa może być później używana przez kogoś innego.

Zagadnienia finansowe

Druga przyczyna problemów to po prostu przegapienie terminu odnowienia domeny. Niemal każda firma hostingowa wysyła kilka przypomnień, jeśli jednak jesteś akurat na urlopie i postanowiłeś odciąć się od cywilizacji na dwa, trzy tygodnie – możesz to przegapić.

Aby uniknąć takich sytuacji przez dłuższymi wyjazdami pamiętaj, aby sprawdzić, czy domena w tym czasie nie ulegnie wygaśnięciu.

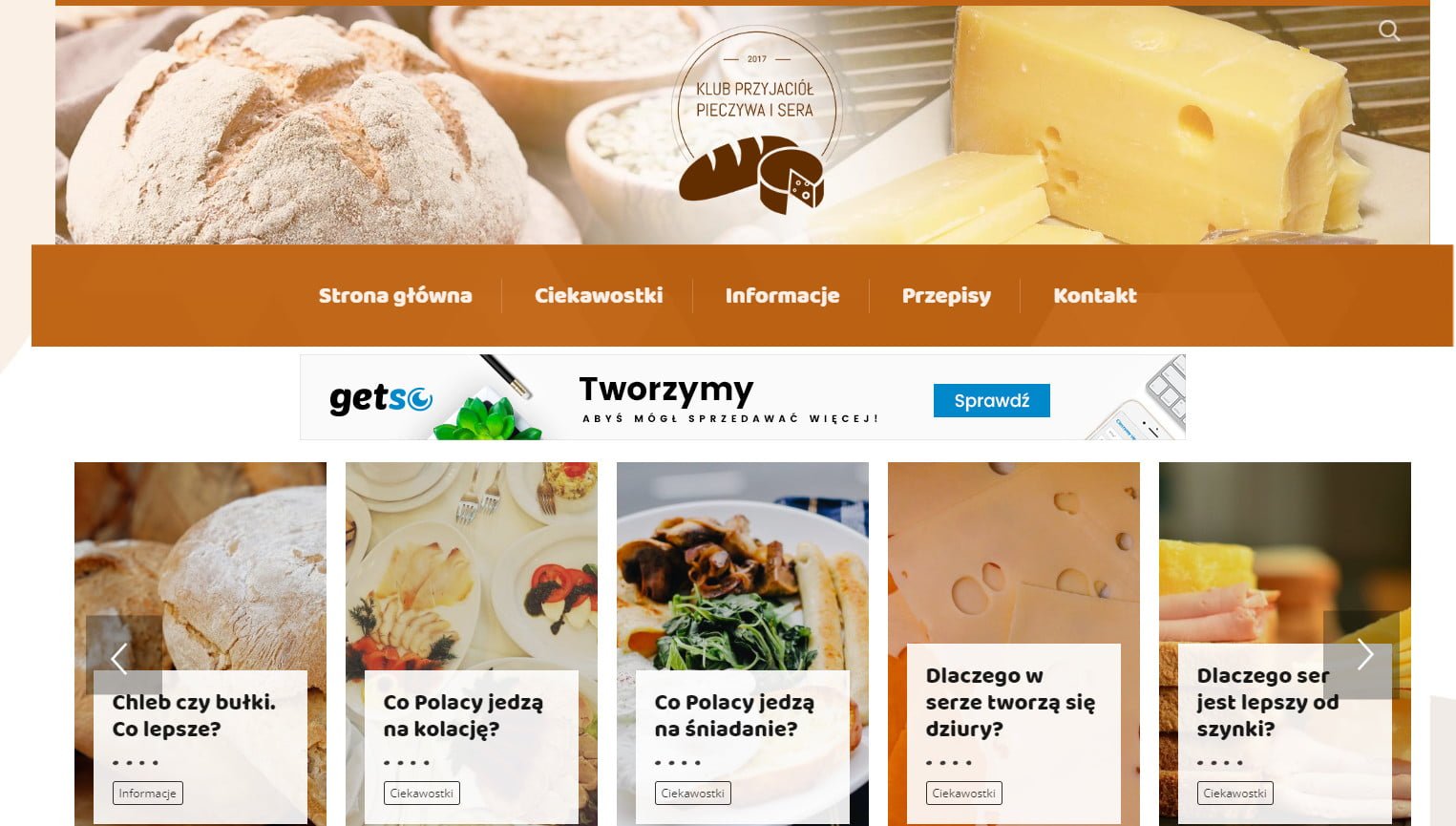

źródło: kppis.pl, 2018-11-13

Wspomniany już Tomasz Palak w swojej prezentacji ponownie wskazuje na świetny przykład. Niedopilnowana domena kppis.pl – Klubu Parlamentarnego Prawa i Sprawiedliwości – przeszła w ten sposób w ręce Klubu Przyjaciół Pieczywa i Sera… który to – co ciekawe- wciąż aktywnie prowadzi stronę o pieczywie i serze!

Aby uniknąć tego rodzaju problemów – porozmawiaj ze swoim dostawcą hostingu o rejestracji domeny od razu na dłuższy okres, a także zadbaj o wcześniejsze regulowanie opłat za kolejne okresy rozliczeniowe usług hostingowych. Serio, hosting czy domena to nie to samo, co prąd czy gaz. Jeśli nie zapłacisz w terminie rachunku za prąd i zostanie on odcięty, to po uregulowaniu sprawy otrzymasz ponownie taki sam prąd. Z domeną czy hostingiem to tak nie działa. Utracona domena może przejść w ręce kogoś trzeciego, a dane z nieopłaconego na czas konta mogą zostać skasowane bezpowrotnie.

Własne postępowanie

To najbardziej oczywista sprawa – pamiętaj, że domena będzie mieć taką reputację, na jaką sobie zasłuży Twoim własnym postępowaniem. Przestrzegaj zatem zasad, związanych z przetwarzaniem danych osobowych oraz świadczeniem usług drogą elektroniczną, a wysyłki poczty z Twojej domeny opieraj o zgody użytkowników. Każdy incydent, kiedy roześlesz niechciane informacje, może skończyć się zaraportowaniem Twojej domeny jako rozsyłającej spam.

Twoja domena to Twoja marka w oczach wielu serwisów oraz użytkowników. W niektórych wypadkach istnieje możliwość, że wygenerujesz subdomeny, czyli domeny niższego poziomu. Na przykład dla domeny sklep.pl może to być adres typu logowanie.sklep.pl. Póki to Ty kontrolujesz wszystko, co dzieje się w tych subdomenach – to wszystko w porządku.

Jeśli jednak subdomeny „oddajesz” innym, na przykład jakimś jednostkom biznesowym Twojej Bardzo Wielkiej Międzynarodowej Korporacji albo po prostu odsprzedajesz adresy w swojej domenie – to zwróć uwagę, że wszystko to, co dzieje się w subdomenach „pracuje” na reputację domeny nadrzędnej. Może się okazać, że reputacja takiej domeny jest bardzo trudna do odzyskania – sam spotkałem się z sytuacją, w której Facebook uparcie traktuje jedną z domen jako podejrzaną, wymagając za każdym razem, kiedy próbuje się do niej linkować – dowodu, że linkujący jest człowiekiem. Jest to właśnie następstwo „złego zachowania” osób posługujących się subdomenami w tej domenie.

Dobre towarzystwo

Korzystaj ze sprawdzonych firm i usług hostingowych. Spytaj operatora hostingu, jaka jest jego polityka w zakresie adresacji IP. Idealnie, jeśli masz własny adres IP, wówczas z Twoją domeną nie będą kojarzone działania innych użytkowników, posługujących się innymi domenami, ale podpiętymi pod to samo IP.

W razie ataku spamu adres IP może zostać wpisany na tzw. RBL’e. Są to listy wskazujące na serwery o niskiej reputacji, z których rozsyłano spam. Z tego rodzaju list korzystają operatorzy poczty na całym świecie. W obecnych czasach stanowią one jedną z istotnych technik ochrony Twojej skrzynki przed zalewem spamu. Kiedy jednak to Twój adres IP dostanie się na taką listę, to w efekcie stracisz możliwość skutecznego wysłania poczty. Fizycznie zostaną ona wysłana z Twojego serwera, ale serwer odbiorcy z bardzo wysokim prawdopodobieństwem ją po prostu odrzuci. Z technologii tej korzysta większość operatorów pocztowych.

W hostingu współdzielonym może sprawdzić się także stosowanie dedykowanych pakietów hostingowych, przeznaczonych do obsługi poczty. Istnieją takie rozwiązania, które zajmują się odpowiednią obsługą i rotowaniem adresów IP tak, żeby nawet w razie dostania się Twojego adresu na listy RBL zminimalizować skutki w ten sposób, że otrzymasz od razu, automatycznie, nowy adres.

Zabezpieczenia techniczne

To bardzo szeroka kategoria, więc w tym wpisie ograniczę się to trzech, najważniejszym moim zdaniem, zagadnień, jak: hasła, bezpieczeństwo strony oraz stosowanie bezpiecznych certyfikatów SSL.

Podstawą jest stosowanie odpowiednich haseł do wszystkiego, co funkcjonuje w Twojej domenie, od konta poczty, przez FTP, na logowaniu do kokpitu Twojej strony strony kończąc. Hasła powinny być unikane, odpowiednio złożone i trudne, najlepiej jeszcze często zmieniane. Poprzednio obowiązujące przepisy o ochronie danych osobowych wskazywały na konieczność stosowania haseł min. 8-znakowych, zawierających małe, wielkie litery oraz cyfry lub znaki specjalne. Haseł nie zapisuj w formie jawnej i nigdy, przenigdy nie ujawniaj swojego hasła innej osobie, bo nie masz pewności, czy omyłkowo nie zostanie ono ujawnione nawet, jeśli taka osoba nie ma wrogich intencji. Nie podawaj haseł w publicznych, niezabezpieczonych sieciach.

Drugi obszar, o którym trzeba tu powiedzieć, to luki w skryptach na stronie. Poprzez luki w oprogramowaniu, zwłaszcza popularnych CMS’ow jak WordPress i Joomla!, możliwe jest wrogie przejęcie kontroli nad Twoją stroną i użycie jej na przykład do rozesłania spamu bez Twojej zgody i wiedzy. Zazwyczaj problem leży nie tyle w samym rdzeniu CMS’a, co w instalowanych pluginach.

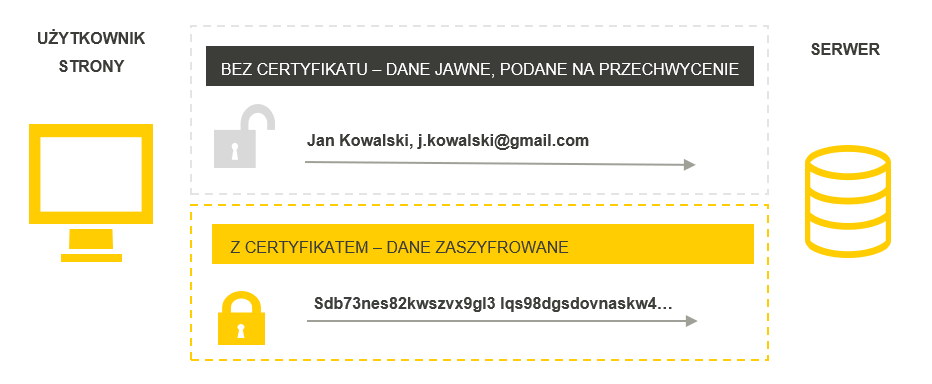

Trzeci obszar to certyfikaty SSL. Ich stosowanie jest dziś w zasadzie koniecznością. Zapewniają one szyfrowanie komunikacji między przeglądarką użytkownika a serwerem, dzięki czemu dane pozostają poufne w warstwie transmisji. Ogranicza to ryzyko ich przechwycenia i podsłuchania, co mogłoby prowadzić do tragicznego spadku zaufania do Twojej domeny.

Podsumowując – myśląc o bezpieczeństwie technicznym pamiętaj o:

- Stosowaniu certyfikatu SSL

- Stałym aktualizowaniu strony i jej wszystkich komponentów.

- Wybieraniu wiarygodnych i dobrze opisanych pluginów.

Wiele osób sądzi, że instalacja pluginów wzmacniających bezpieczeństwo ochroni je przed atakami, ale często jest to złudne poczucie bezpieczeństwa. Istnieje mocno uargumentowany pogląd, że w większości takie wtyczki powodują dodatkowe obciążenie serwera i same stanowią potencjalne „wrota infekcji” dla strony www. Dlatego lepszym rozwiązaniem wydaje się ręcznie zastosowanie choćby kilku podstawowych kroków, albo zainwestowanie w usługę specjalisty, który może pomóc w przygotowaniu takiego zabezpieczenia.

Zabezpieczenia „kognitywne”. Co to jest typosquatting?

To wyszukane pojęcie oznacza po prostu, że ktoś inny może podszywać się skutecznie pod Twoją domenę, jeśli jej brzmienie jest bardzo podobne do Twojej domeny. Ze względu na nasze ograniczenia poznawcze, zwłaszcza w wypadku dłuższych nazw domenowych, możemy w pośpiechu nie odróżnić dwóch domen, różniących się jednym znakiem. Działania polecające na rejestracji nazwy łudząco podobnej do innej – w złej wierze, to własnie typosquatting. Przykład takiej domeny to gooogle.com – nazwa z nadmiarową literą „o”. Typosquatting wydaje się szczególnie groźny tam, gdzie w „prawidłowej” nazwie domenowej występują dwie takie same litery obok siebie.

Istnieje 900 000 domen, które wykorzystują literówki użytkowników chcących odwiedzić jedną z 3 264 najpopularniejszych stron z końcówką „.com”

https://tylermoore.ens.utulsa.edu/fc10typo.pdf

Co więcej – atakujący może mieć nawet prawidłowo działający certyfikat SSL, wydany oczywiście na swoją nazwę domenową! Jeśli nazwa jest łudząco podobna do Twojej – narażasz reputację Twojej domeny w sytuacji, kiedy atakujący spróbuje np. phisingu, czyli podszycia się pod Twoją stronę w celu wyłudzenia takich danych, jak hasła użytkowników. Tego rodzaju ataki są wymierzone głównie w banki, ale często także np. w firmy kurierskie, a zdarza się, że i hostingowe, choć w tym wypadku chodzi raczej o pobranie załącznika zawierającego złośliwe oprogramowanie instalowane w komputerze użytkownika.

Tak czy inaczej – zaufanie odbiorcy do marki może zostać nadszarpnięte.

W tym wypadku istnieją dwie linie działań, które może prowadzić, aby zredukować tego typu zagrożenia dla Twojej domeny.

- Wykupienie podobnych nazw domenowych tak, żeby nie mogli tego zrobić atakujący. (Bonus: – możesz przekierować ruch z takich domen na swoją, aby zgarniać także tych użytkowników, którzy się po prostu pomylili wpisując nazwę domenową. Skonsultuj się z Twoimi specjalistami od SEO, żeby zrobić to w sposób, który nie zaszkodzi pozycjom strony w wyszukiwarce).

- Mieć „włączony nasłuch” na wszelkie tego rodzaju próby w odniesieniu do Twojej marki (np. monitoring marki) i edukować klientów, wysyłając im ostrzeżenia mailowe, tworząc odpowiednie treści na swoim blogu, kanale video, w materiałach drukowanych etc. , – a nawet w SMS’ach. Jeśli roześlesz takie ostrzeżenia o próbach podszywania się pod Ciebie, Twoja marka będzie postrzegana jako troszcząca się o klienta i mimo tego rodzaju wrogich działań zaufanie do niej może pozostać na tym samym, a nawet – paradoksalnie – wyższym poziomie.

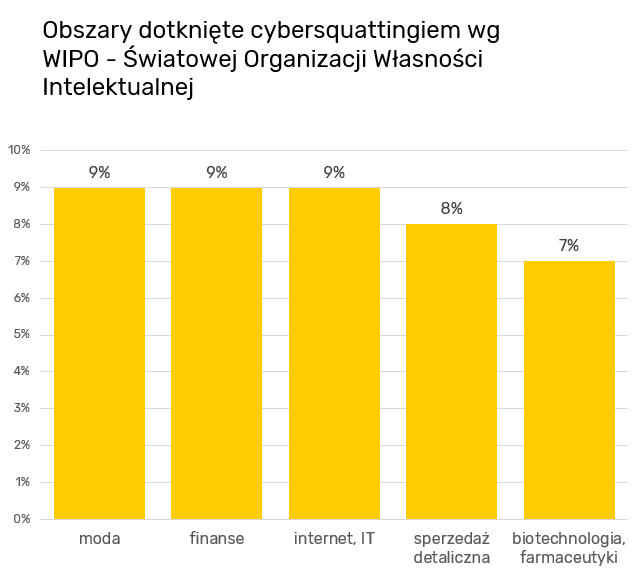

Co to jest cybersquatting?

Słowo „squatting” można rozumieć po prostu jako niepożądane, bezprawne „zamieszkanie”, czyli zajęcie określonego lokalu. Cybersquatting oznacza niepożądane zajęcie danej nazwy domenowej. Najczęściej pod tym pojęciem rozumie się sytuację, w której domena z prawidłowym „rdzeniem” zostaje zarejestrowana z inną końcówką. Tu nie ma mowy o literówkach, po prostu ktoś bierze nazwę Twojej firmy i rejestruje, np. w domenie .xxx albo .sucks… zresztą wystarczy, że zarejestruje Ci domenę .eu albo .com – to też skutecznie zepsuje Ci plany, jeśli myślałeś o rozszerzeniu biznesu poza granice Polski.

Dostałeś kiedykolwiek maila od zagranicznego registrara z informacją, że ktoś jest zainteresowany rejestracją nazwy domenowej o brzmieniu takim, jak Twoja nazwa firmy? Tego typu maile mogą być zwykłymi oszustwami, mającymi Cię skłonić do rejestracji nazwy i wydania pieniędzy… ale równie dobrze ktoś może NAPRAWDĘ właśnie taką nazwę rejestrować. Co więcej – tylko w tym celu, żeby domagać się później znacznej kwoty za przekazanie jej Tobie.

[ciekawostka source=”https://www.upcounsel.com/typosquatting”]63,8% wszystkich cybersquatterów zamieszkuje Stany Zjednoczone. Apple wygrał prawa do iTunes.co.uk po 12-letniej walce.[/ciekawostka]

Cybersquatting a domeny IDN. Atak homograficzny.

Ponieważ od pewnego czasu można rejestrować nazwy domenowe ze znakami diakrytycznymi, pojawiły się także nowe zagrożenia dla nazw domenowych. Wprawdzie po raz pierwszy o tym rodzaju zagrożenia usłyszałem w 2009 roku podczas konferencji World Hosting Days, jednak to już w 2001 roku Evgeniy Gabrilovich i Alex Gontmakher z Izraela opublikowali pierwsze studium na ten temat. Sami zarejestrowali domenę microsoft.com posługując się znakami z cyrlicy, udowadniając, że tego typu „atak” jest możliwy.

Dzieje się tak, ponieważ niektóre alfabety wyglądają podobnie do łacińskiego, a jednak zawierają litery pochodzące z całkowicie innego zestawu znaków. Przykładowo to, co w cyrylicy jest literą „t” wygląda przecież jak nasze „m”, a rosyjskie „p” to dla nas „r”… można więc sobie wyobrazić, że daje się przygotować nazwę z obcego alfabetu, która wygląda bardzo podobnie do słowa w innym alfabecie i jest praktycznie nie do rozróżnienia dla osoby postronnej. Osoba postronna nie ma szansy rozróżnić nazwy domenowej, napisanej cyrylicą, podanej w linku, mimo, że techniczne będzie to całkiem inna domena! Poza cyrylicą alfabetem wykorzystywanym w tego rodzaju atakach bywa często alfabet grecki.

Innym przykładem zagrożenia homograficznego jest zagrożenie tkwiące w samym podstawowym zestawie znaków ASCII. Chodzi tu o podobieństwo znaków lub par znaków. Przykładowo cyfra 0 („zero”) jest łudząco podobna do wielkiej litery O. Stąd w wielu czcionkach zero jest wyróżnione poprzez ukośną linię, jakby „przekreślenie”, które pozwala je odróżniać od litery „O”. Przykładów takich zagrożeń jest jednak więcej, popatrz na wielką literę „I” (jak w imieniu: „Irena”), jest ona bardzo podobna do „l” (jak w słowie „ławka”).

Aktualizacja z 2021-12-02 – realny przypadek ataku homograficznego na domenę

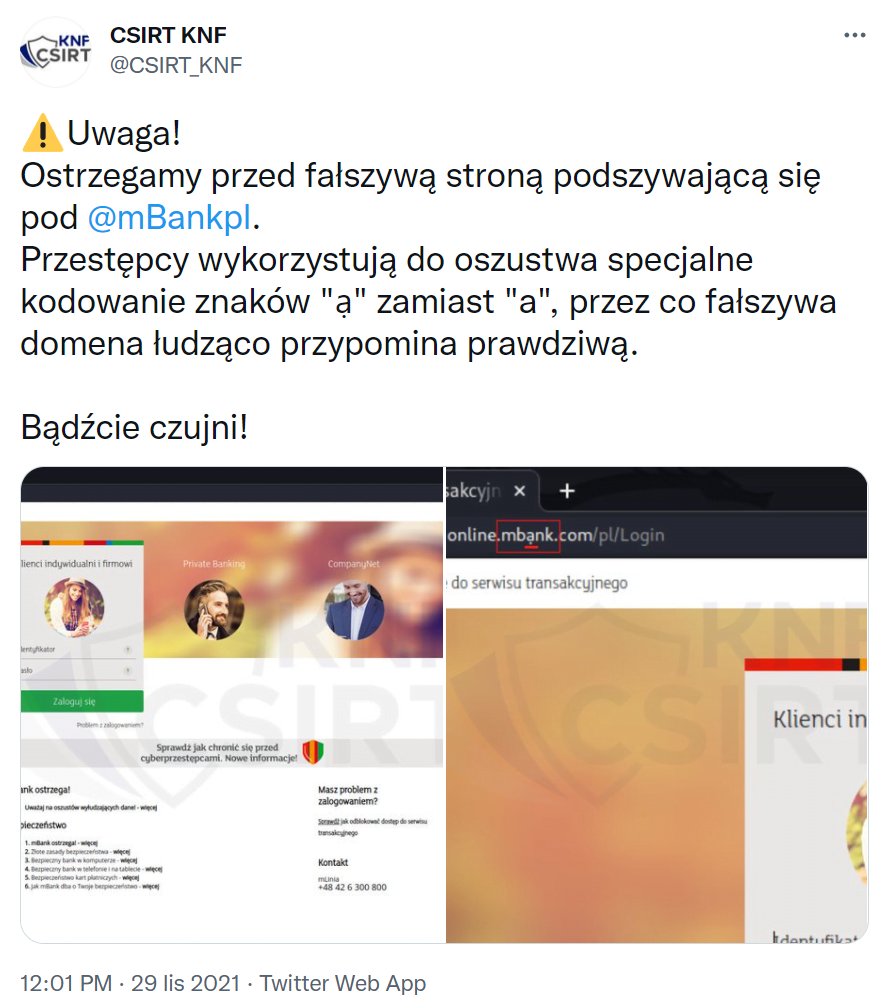

W dniu 29. listopada 2021 zespół CSIRT Komisji Nadzoru Finansowego opublikował ostrzeżenie o podróbce strony jednego z największych polskich banków – mBank S.A.:

Mimo, że od pierwszego opisania ataku homograficznego minęło 20 lat – jak widać temat wciąż jest istotny. Atakujący przygotowali perfekcyjną podróbkę strony banku, zastępując literę „a” – literą łudząco podobną, tylko z kropką pod spodem. Jest to bardzo trudne do wyłapania dla osoby postronnej, która nie spodziewa się tego rodzaju oszustwa i nie ma świadomości, że owa kropka to nie paproch na monitorze, ale realny znak.

Atakujący wykorzystali także certyfikat SSL, więc przeglądarka wyświetliła kłódkę dając ułudę bezpieczeństwa, co tym bardziej mogło zmylić użytkownika. W modelu walidacji DV certyfikat nie poświadcza w silny sposób tożsamości, a w praktyce pełni co najwyżej rolę kryptograficzną. Mimo, że wciąż skutecznie szyfruje komunikację między przeglądarką, a serwerem – to wprowadzone dane logowania wpadają na serwer przestępców, zamiast na prawdziwy serwer banku.

Aby ograniczyć ryzyko złapania się w taką pułapkę:

- nie wchodź na stronę banku z przesłanych linków

- adres banku najlepiej wpisz osobiście w pasek przeglądarki

- uważnie sprawdź, czy certyfikat potwierdza tożsamość podmiotu, na którego stronie chcesz być (banki używają certyfikatów EV, gdzie sprawdzana jest tożsamość właściciela)

- uważnie sprawdź, czy domena nie zawiera podejrzanych znaków (np. kropka nad lub pod jakąś literką, lekko nietypowy kształt jakiejś litery itp.)

Jak zatem widzisz, atak homograficzny to realne zagrożenie, które wciąż może rzutować na bezpieczeństwo użytkowników sieci – a także reputację właścicieli domen.

Atak z flanki. Cybersmearing.

Ostatnim rodzajem zagrożenia, o którym chciałbym Ci wspomnieć, jest zagrożenie związane mniej bezpośrednio z Twoją nazwą domenową. Skoro już jednak dotarłeś do tej części artykułu – lepiej Ci o tym wspomnę. Chodzi o sytuację, w której ktoś niezadowolony – bardzo niezadowolony – z Twoich usług, towarów albo poglądów, rejestruje nazwę domenową godzącą w Ciebie, a następnie umieszcza pod tym adresem treści, mające na celu zaszkodzenie Ci.

Hipotetyczny przykład: Masz, dajmy na to, domenę fryzjerabc.kalisz.pl i prowadzisz sobie zakład fryzjerski. Pojawia się bardzo niezadowolony klient, który postanawia oddać życie za to, żeby tylko Cię maksymalnie oczernić. No dobra, nie musi oddawać całego, wystarczy mu kilka godzin życia. Może on zarejestrować domenę w rodzaju „fryzjerabc-nie-polecam.kalisz.pl”, albo „najgorszyfryzjer.kalisz.pl” – i pod tym adresem umieścić dowolne treści… Nie wiem, czy już sobie wyobrażasz, jak mogłyby one wyglądać i jak bardzo byś się wściekał, czytając takie rzeczy o sobie albo o swojej marce.

Co gorsza, treści te mogą być nasycone słowami kluczowymi zbieżnymi z profilem Twojej działalności, a sam adres linkowany z kilku miejsc… w skrajnym wypadku, jeśli sprawa trafi do mediów… nie zdziw się, jeśli strona taka pojawi się w wynikach wyszukiwania wyżej niż Twoja, albo w jej bezpośredniej bliskości. Co wówczas robić?

- Jeśli Twój przeciwnik naprawdę przesadza – w pierwszej kolejności proponuję Ci konsultację z prawnikiem. Zrób to jak najszybciej, bo kroki prawne po prostu potrwają i lepiej nadać im bieg od razu. Czasem wystarczy wezwanie do zaprzestania takich praktyk, czasem będzie koniecznie wytoczenie powództwa – w każdym wypadku jednak to prawnik podpowie Ci, jakie legalne kroki są możliwe w Twojej sytuacji.

- Jeśli tego rodzaju strona pojawia się wysoko w wynikach wyszukiwania po istotnych i generujących ruch słowach kluczowych – pewną pomocą może okazać się kampania Google Ads, która pozwoli pozyskać Ci część ruchu, który trafiłby na oczerniającą Cię stronę. Wydaje się to rozwiązaniem kosztownym, natomiast ma jedną ważną zaletę: działa od razu. Sam musisz ocenić, co kosztuje Cię więcej – reklamy czy straty wizerunkowe

- Działania pozycjonujące dla Twojej strony – jeśli w wynikach organicznych jesteś znacznie niżej niż strona niepożądana, to istnieje spora szansa, że pod kątem seo, zwłaszcza seo on-site, Twoja strona jest po prostu niedopracowana i istnieje tu duże pole do poprawy. W takim wypadku proponujemy Ci kontakt ze specjalistami z tej dziedziny. W wypadku większości naszych hostingów masz też możliwość bezpłatnego wykonania audytu strony, który szybko wskaże Ci najważniejsze błędy do poprawienia.

- Działania depozycjonujące stronę niepożądaną – istnieją firmy świadczące tego rodzaj usługi, choć wg mnie działania tego rodzaju cechuje ograniczona skuteczność. Sporo zależy jednak od wykonawcy i jego umiejętności. Zwróć jednak uwagę, że korzystanie z tego typu pomocy, jeśli zostanie ujawnione, może jeszcze bardziej zaszkodzić Twojej marce. Zastanów się dwukrotnie, zanim skorzystasz z tego rodzaju usług.

- Kontratak – ale nie polegający na oczernianiu strony niepożądanej, nie tędy droga. Chodzi mi o „zasypanie” niekorzystnej opinii opiniami pozytywnymi. Jeśli jesteś w stanie pozyskać opinie osób, które kochają Twoją markę, to możesz tak nagłośnić opinie pozytywne, że to one wygrają bitwę o wpływanie na decyzje Twoich potencjalnych klientów. Zagadnienie to – jakkolwiek w moim przekonaniu bardzo interesujące – wykracza jednak poza zagrożenia dla samej domeny. Należy je traktować raczej w kategorii zagrożenia dla biznesu i marki, zasługuje na pewno na szersze potraktowanie w innym artykule.

Twoja domena lepiej ochroniona

Jeśli doczytałeś do tego momentu – to gratuluję. Prawdopodobnie stałeś się bardziej świadomym użytkownikiem usług hostingowych i przedsiębiorcą bardziej dbającym o swoją markę i domenę. Można czuć, że poziom wiedzy o możliwych zagrożeniach i jednocześnie zacząć zastanawiać się, jakie kroki podjąć już dziś, aby ochronić się przed omawianymi tu zagadnieniami. Teraz, kiedy wiesz już to wszystko – możesz spojrzeć na nowo na takie zagadnienia jak certyfikaty SSL czy też zabezpieczanie różnych końcówek. Jeśli już zaczynasz o tym myśleć – to świetnie, to znaczy, że już robisz drugi krok w stronę poprawienia bezpieczeństwa Twojego biznesu (po pierwszym, którym było przeczytanie artykułu o bezpieczeństwie strony).

Korzystając z okazji – serdecznie dziękuję Ilonie Kuźniarz, która pomogła wyszperać kilka danych, ilustrujących omawiane zagadnienia.

To, w jakim środowisku biznesowym będziemy działać – zależy od nas wszystkich. Bezpieczeństwo w sieci wynika z postaw jej użytkowników. Zostań dobrą częścią tego systemu. Daj znać w komentarzu albo w socialach, które zagadnienie tego wpisu uważasz za najciekawsze?

To ja ze swojej strony pozwolę sobie polecić jeszcze tekst Mikołaja Lecha rozszerzający temat ochrony prawnej domen internetowych – https://znakitowarowe-blog.pl/jak-chronic-domene-internetowa/ 🙂 Mam nadzieję, że będzie przydatny. Duuużo konkretów.

Dzięki Szymon, mega dobry materiał poleciłeś!

Blog Mikołaja to generalnie super źródło wiedzy na temat ochrony własności przemysłowej – dużo treści istotnych z perspektywy marketingu (nie tylko digital).

Panie Arturze dziękuję ciepłe słowa co do mojej twórczości i podlinkowanie artykułu 🙂

Wierząc w ideę dzielenia się wiedzą wartościowe treści zawsze chętnie linkuję. Dobry merytoryczny content, gratuluję!

To prawda, że domena jest tylko Twoją własnością dokąd ją opłacasz. Jeśli o tym zapomnisz, a ktoś ją przechwyci to pozostanie Ci tylko droga prawna jeśli ta osoba nie będzie ci jej chciała odsprzedać za akceptowalną dla Ciebie cenę.

Z jednej strony ważny temat w jaki sposób zabezpieczać domenę, z drugiej – chyba czasami jeszcze ważniejszy – uświadamianie społeczeństwa działającego w nurcie digital, że coś takiego jak zabezpieczanie swojej własności jest ważne, że nie dzieje się samo i że fakt posiadania „loginu i hasła” tylko dla siebie nie zamyka tematu. Dzięki za artykuł

W jednym wpisie twmat zostal wyczerpany. To dobrze swiadczy o autorze. Temat bardzo potrzebny bo ostatnio kilku klientow mialo ataki na strony www – glownie wordpressy. Wazne jest aby serwer tworzyl automatyczne kopie bezpieczensta co tydzie z okolo 3 – 4 zakresami dat. Zdarzalo sie ze zanim doszlismy do tego ze wkradl sie wirus w backupie byly tylko wersje z wirusem i juz nic nie dalo sie zrobic.

Bardzo fajny artykuł 🙂

Kto nie opłaca ten traci własność domeny 🙂

Gratuluję! – artykuł dość szeroko omawia temat, ale czy wyczerpuje? To temat rzeka i będzie istniał nawet, gdy przeciwdziałamy omówionym tu zagrożeniom, a nawet więcej – powstaną nowe. Mnie się kiedyś zdarzył atak złych mocy mimo zastosowanych różnych zabezpieczeń (od ssl-a zaczynając), gdy strona w WP była już prawie skończona, ale jeszcze prośba o nieindeksowanie jej przez wyszukiwarki nie była odhaczona i strona nie była nigdzie jeszcze ogłaszana. Więc skąd atak? Bezpośrednio od hostingodawcy?

Oczywiście to nie był Linuxpl.com, który wszem i wobec polecam 🙂

I potwierdzam jak najbardziej, że „to, w jakim środowisku biznesowym będziemy działać, zależy od nas wszystkich”, my je tworzymy – ludzi dobrej woli jest węcej…

Ogromna lektura o ochronie w sieci. Warto trzymać ten wpis blisko siebie 🙂

Witam!

Nie wiedzialem, ze pomimo certyfikado SSl, domenta nadal jest narazoona na ataki.

Bardzo dobry i wyczerpujacy artykul.

Pozdrawiam

Krzysztof

Cieszę się, że mogłem pomóc, SSL jak widać – nie chroni przed wszystkim 🙂

W imieniu paru firm prowadziłem rozmowy nt odzyskania domeny i na szczęście zawsze udało się załatwić sytuację polubownie i domena wracała do właściciela

Dzięki, bardzo mi sie przydało i udostępniam link 🙂

Dzięki, Rafał, mam nadzieję, że ta wiedza o bezpieczeństwie domen nie przyda Ci się zbyt często 😉

Dzięki za przydatne informacje. Niestety, w pędzie życia biznesowego często zapomina się o takich podstawach jak odnowienie domeny lub ochrona przed atakami.

Pozdrawiam

Teraz ochrona przed atakami to podstawa jednak wielu osób nie ma o tym pojęcia…

Solidna dawka wiedzy. Dziękujemy!

Dzięki również!

Odkrycia komentujacych ze SSL nie chroni serwisu sa doprawdy urocze 🙂

Jeśli specjalizujemy się np. w produkcji butów, łatwo przeoczyć, do czego tak naprawdę służy SSL, a do czego nie. Zapinamy w głowie tylko połączenie „ochrona domeny = ssl” i na tym koniec. Wiele osób, przede wszystkim – specjalistów w dziedzinach innych niż szeroko rozumiane IT czy digital marketing – nie zdaje sobie sprawy z mnogości zagrożeń, czyhających na domenę i wydaje im się, że wystarczy kupić SSL, bo przecież SSL = bezpieczeństwo. Niektórzy sądzą, że SSL chroni przed atakami na stronę, inni – że przed wykradzeniem bazy danych z serwera (co oczywiście też nie jest prawdą), jeszcze inni kojarzą, że SSL trzeba mieć, „bo Google tego wymaga”. Stąd uznałem, że warto zebrać różnego rodzaju zagrożenia i pokazać, że myślenie o bezpieczeństwie swojej domeny należy traktować wielopłaszczyznowo.

Ciekawy i wyczerpujący artykuł, zwłaszcza rejestrowanie domen w cyrylicy.

Dzięki za feedback, cieszę się, że znalazałeś coś, co Cię zaciekawiło.

Wydaje się że domena mimo ssl nie ma więcej bezpieczeństwa niż bezpieczeństwo wpisywania rzeczy w jej formularzach. Jest taki film na YT jak cyfrowa twierdza i tam w sumie mówią że nie ma takiej strony do jakiej nie da się niestety dobrać tak czy inaczej, kwestia środków, determinacji i zasobów. Ale zawsze to jakieś dodatkowe zabezpieczenia.

Bardzo fajny i wyczerpujący artykuł. Co ciekawe w Polsce nie przyjęło się stosowanie certyfikatu Ssl dla normalnych stron. Stosują go głównie sklepy internetowe i Ci co kiedyś uwierzyli że ma to jakieś znaczenie przy seo. W Niemczech oraz innych krajach zachodu mają bzika na punkcie bezpieczeństwa i dlatego 99% stron firmowych ma certyfikat ssl a strony internetowe przy których pojawia się wykrzyknik w przeglądarce są szybko zamykane.

Dzien dobry.

Dziekuje za wyczerpujacy artykul. Od okolo roku zawsze uzywam Ssl dla kazdej z moich stron I myslalem ze dzieki temu certyfikatowi strona jest supera bezpieczna, ale widze ze sie mylilem.

Pozdrawiam

nie każda strona potrzebuje ssla

Pewnie. Tak samo, jak, nie każda marka jest zainteresowana zwiększaniem liczby klientów. Dajmy na to: rezerwaty przyrody. Można sobie wyobrazić stronę, gdzie w ogóle nie ma wymiany informacji między przeglądarką a serwerem przez sieć publiczną. Dajmy na to: strona zbudowana na lokalnym serwerze,a rzecz dzieje się w sieci kablowej LAN między laptopem w kuchni a serwerem w przedpokoju. Ze strony i serwera korzysta tylko jedna, ta sama osoba. Faktycznie, certyfikat SSL przynosi wówczas mało korzyści. W wypadku „normalnych” stron natomiast trudno mi znajdować argumenty przeciwko stosowaniu SSL. Poltax, jakie konkretnie sytuacje miałeś na myśli mówiąc, że nie każda strona potrzebuje ssla?

Ale chyba każdy sklep internetowy powinien mieć SSl aby chronić dane podczas dokonywania zapłaty online? A może się mylę?

Warto byłoby wspomnieć tzn o dsnsec – to może pomóc w przypadku ataków na infrastrukture sprzętową (np. router)

Mega artykuł, udostępniam dalej 🙂

Hej. Świetny artykuł. Właśnie kłócę się ze znajomym, który ma sklep internetowy i mówi że jest w 100% chroniony właśnie ze względu na SSL. A ja mu mówie, że pomimo tego, że posiada SSL to strona i może być atakowana w sieci.

Pozdrawiam.

Artur

Dziękuję. No właśnie. Wiele osób tkwi w przekonaniu, że SSL załatwia sprawę. W rzeczywistości certyfikat SSL to element konieczny, ale nie wystarczający, aby prowadzić biznes bezpiecznie.

Dzieki za info Artur.

Dotychczas myslalem że wystarczy mieć https z „s”. A tutaj okazuja sie że jest tego więcej.

Dziekuje panu za te informacje.

Mam pytanie, jak sie uchronić przed plagiaryzmem w internecie?

Dzień dobry.

Ciekawy artykuł, a ja myślałem, że SSL załatwia wszystko i nie trzeba się już martwić o bezpieczeństwo. Ale z tego co tutaj piszecie to widzę, że nie jest tak różowo jak myślałem.

Dziękuję. Absolutnie, SSL to tylko podstawa ochrony, a zagrożeń – tylko w odniesieniu do tematu nazwy domenowej, bo przecież w tym artykule nie poruszamy zagrożeń dla samych danych czy zagadnienia infekcji czy włamań – jest bardzo dużo. Na szczęście im większy poziom świadomości użytkowników i właścicieli stron – tym te zagrożenie stają się mniej groźne, bo postępując świadomie możemy je znacznie zredukować.

Uważam, że strony z SSL powinny być w usłudze bezpłatne.

Niektóre firmy oferują bezpłatne, inne za dodatkową opłatą.

Zagrożeń jest mnóstwo szczególnie kiedy konkurencja jest silna. Kiedyś nie mogłem poradzić sobie z atakami ddos. Kasowaniem blogów z serwera. Tak na marginesie jestem ciekaw jak będzie wyglądała walka dużych sklepów jak amazon zacznie rozpychać się w serpach?

Dobrze chroniona domena to rzadkość niestety

No no… kawał dobrej roboty. Niestety, ale mało spotykane jest to, że ktoś odpowiednio dobrze chroni swoją domenę 🙁

Dzięki za słowa uznania, Tomek! Pozdrowienia!

widziałem duże sklepy, które stały na lets encrypt, zastanawiam się czy płatne ale tanie są równoznaczne z damrmowym ssl

Dzięki za mega wyczerpujący artykuł. Tego ostatnio właśnie szukaliśmy i brakowało tej wiedzy.

Bardzo dużo, wartościowej treści. Zabieram link i udostępniam dalej bo na prawdę warto!

Dzięki za dobre słowo, cieszę się, że tak oceniasz nasze treści.

Świetnie napisany artykuł !

Temat został przez ciebie wyczerpany i wszystko zostało dokładnie i przejrzyście opisane !

Fajny artykuł. Minęły 3 lata i już większość stron śmiga z certyfikatem.

Fajnie i przystępnie dla każdego 🙂 Opisywanie na przykładach zdecydowanie pomaga i ułatwia zrozumienie niektórych kwestii. Dzięki i polecam dalej.

Na swojej stronie używam certyfikatu lets encrypt. Czy powinienem wykupić jakiś silniejszy? Czy jest jakaś różnica między lets encrpyt a takim kupnym?

Większość przeglądarek już informuje, że strona nie jest bezpieczna. Więc samo to już powinno skłonić firmę do instalacji SSL.

Dzięki wielkie za artykuł. Tego właśnie szukałem będąc totalnym laikiem w tym wszystkim 🙂