Protokół SSHSSH - (Secure Shell) to protokół sieciowy umożliwiający bezpieczne zarządzanie i komunikację zdalną z serwerami oraz innymi urządzeniami sieciowymi. Wykorzystuje szyfrowanie, aby zapewnić poufność i integralność przesyłanych danych, co czyni go niezastąpionym narzędziem dla administratorów systemów i programistów. Jednym z głównych zastosowań SSH jest zdalne logowanie do serwerów. Dzięki niemu można zdalnie zarządzać zasobami serwera, co jest szczególnie przydatne w kontekście serwerów VPS oraz serwerów dedykowanych. SSH pozwala na wykonywanie poleceń, przesyłanie plików...Czym jest SSH? (ang. Secure Shell) stosuje się w sieciach TCP/IP. Jego zadaniem jest zdalne łączenie terminalowe z komputerami. SSH jest następcą protokołu Telnet, a jego wyróżniającą cechą jest transfer bazy danych w postaci zaszyfrowanej oraz identyfikacja użytkowników na wiele różnych sposobów. Dzięki swoim możliwościom SSH jest nieocenionym wsparciem każdego administratora oraz zaawansowanego użytkownika. Dziś podpowiemy Ci, do czego możesz wykorzystać ten protokół oraz jak za pomocą SSH połączyć się z serwerem.

1 Do czego wykorzystać SSH?

Technologia SSH (Secure Shell) daje możliwość nawiązania bezpiecznego połączenia z systemami zdalnymi, takimi jak serwer VPS lub serwer dedykowany. To właśnie na jego bazie powstały takie protokoły transferu plików jak SCP czy SFTPSFTP, czyli Secure File Transfer Protocol, jest protokołem do bezpiecznego przesyłania plików pomiędzy klientem a serwerem. Jest to rozszerzenie protokołu SSH (Secure Shell), które zapewnia szyfrowane i bezpieczne połączenie do przesyłania danych. Dlaczego warto używać SFTP? Wybór SFTP jest kluczowy dla firm i administratorów, którzy cenią sobie bezpieczeństwo. Przesyłając pliki za pomocą SFTP dane są chronione, co jest szczególnie istotne w kontekście przesyłania wrażliwych informacji, np. danych klientów w sklepach...Czym jest SFTP?.

Popularny sposób łączenia po FTPFTP (ang. File Transfer Protocol) to jeden z najstarszych i najczęściej używanych protokołów sieciowych służących do przesyłania plików pomiędzy komputerami – najczęściej między komputerem lokalnym a serwerem. Umożliwia zarówno wysyłanie (upload), jak i pobieranie (download) plików przez sieć, zazwyczaj Internet. Protokół FTP został po raz pierwszy opisany w 1971 roku i z biegiem lat stał się jednym z fundamentów komunikacji w sieci, szczególnie w zakresie zarządzania plikami na serwerach internetowych...Czym jest FTP? (ang. File Transfer Protocol) służy zasadniczo tylko przesyłaniu plików na serwer oraz z serwera. Tymczasem SSH pozwala na pracę na samym serwerze i wykonywanie różnych komend. Protokół umożliwi Ci zatem pracę w terminalu lub powłoce zdalnej systemu tak, jakby były one systemem lokalnym. SSH działa w architekturze klient-serwer. Serwer nasłuchuje na domyślnym porcie 22.

Zastosowanie protokołów SSH jest stosunkowo szerokie. Najczęściej wykorzystuje się je do:

- pracy na zdalnych maszynach,

- korzystania ze zdalnych baz danych,

- konfigurowania odległego routera lub serwera,

- eksploatacji serwera WWW,

- korzystania z poczty e-mail,

- bezpiecznego transferu plików (przy pomocy dodatkowych protokołów),

- tunelowania dowolnych połączeń TCP.

Protokół SSH pozwoli Ci zapobiec dramatycznym w skutkach atakom na sesję terminalową. Dzięki niemu skutecznie wyeliminujesz:

- DNS spoofing (podszywanie się pod serwer DNS),

- IP source routing (podszywanie się pod zaufany system),

- IP spoofing (podszywanie się pod zdalny serwer docelowy),

- passwords hijacking (przechwycenie haseł),

- sniffing (podsłuch) oraz spoofing (zafałszowanie) sesji.

„Kiedy pracujesz w oparciu o SSH, to od razu wykonujesz operacje na serwerze. Nie musisz za każdym razem edytować pliku lokalnie i przesyłać go na serwer tak, jak ma to miejsce podczas tradycyjnej pracy z wykorzystaniem FTP. Poczujesz ogromną różnicę.” – Artur Pajkert

2 Klucze i hasła

Zadaniem protokołu SSH jest zabezpieczenie połączenia z serwerem. Zazwyczaj połączenie można zestawić na dwa sposoby: Albo autoryzacją po kluczu (specjalny plik z odpowiednio długim ciągiem znaków – klucz prywatny, odpowiadający Twojemu kluczowi publicznemu, umieszczanemu na serwerze), albo korzystając z pary danych użytkownik – hasłoHasło to ciąg znaków, który służy do uwierzytelniania tożsamości użytkownika w systemach komputerowych, aplikacjach, kontach online czy urządzeniach. Celem hasła jest ochrona dostępu do informacji, danych lub zasobów przed osobami nieuprawnionymi. Hasła są jednym z najpowszechniejszych środków ochrony danych w środowiskach cyfrowych – od logowania się do poczty e-mail, przez konta bankowe, aż po logowanie się do panelu administratora serwera. Hasło pełni funkcję zabezpieczenia poprzez: Identyfikację użytkownika – system porównuje...Czym jest Hasło? (podejście klasyczne).

Zarządzanie zbiorem kluczy pozwala na wyeliminowanie problemów związanych z hasłami. Pozwala również na uproszczenie połączeń: korzystając z jednego klucza można połączyć się z kilkoma serwerami. Dostęp po protokole SSH jest możliwy z dowolnego systemu operacyjnego.

3 SSH w Linuksie

Jeśli korzystasz z systemu Linux, wystarczy, że w terminalu wpiszesz polecenie ssh, podasz nazwę użytkownika i nazwę hosta/serwera lub adres IPCzym jest adres IP?Adresem IP nazywamy adres protokołu internetowego, który jest zestawem liczb przypisanych do urządzenia. Adresy te służą do identyfikacji urządzenia i komunikacji z innymi osobami w Internecie. Jednocześnie adres IP nie jest numerem rejestracyjnym urządzenia. Nie wolno traktować tych pojęć tożsamo. Nie możesz go traktować jako fizycznego numeru urządzenia. Wyróżniamy 2 podstawowe typy adresów IP. To IPv4 oraz IPv6.Adresy IP są nadawane głównie w wersji IPv4. Taką formę...Czym jest Adres IP? zgodnie z przykładem:

ssh nazwauzytkownika@twojadomena.pl4 SSH w Windows

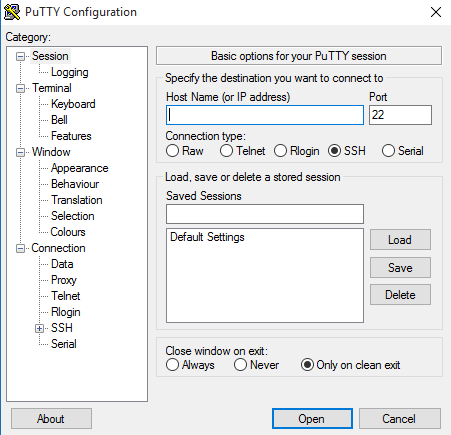

Aby zalogować się na serwer SSH w systemie operacyjnym Windows możesz skorzystać z bezpłatnego klienta o nazwie PuTTy.

Po uruchomieniu programu Twoim oczom ukaże się okno dialogowe i niezbędne do wypełnienia pola:

- Host Name (lub IP address) – wpisz nazwę hosta lub adres IP serwera, z którym chcesz się połączyć.

- Connection type – zaznacz opcję SSH.

W zakładce Logging (jedna z pozycji paska po lewej stronie ekranu) zaznacz opcję Logging turned off completely oraz Ask the user every time.

W zakładce Terminal wybierz:

- Auto wrap mode initially on,

- Use background colour to erase screen,

- Local echo – Auto,

- Local line editing – Auto.

Upewnij się, że wpisane dane są poprawne, a następnie – w celu zainicjowania połączenia – kliknij przycisk Open. Na ekranie zostanie wyświetlone okno konsoli. Wpisz w nim login oraz hasło dostępu. W polu „login as” wpisz nazwę użytkownika, do którego chcesz się zalogować i kliknij klawisz „enter”.

Po wyświetleniu pola „password”, wpisz hasło dostępu do konta i kliknij klawisz „enter”.

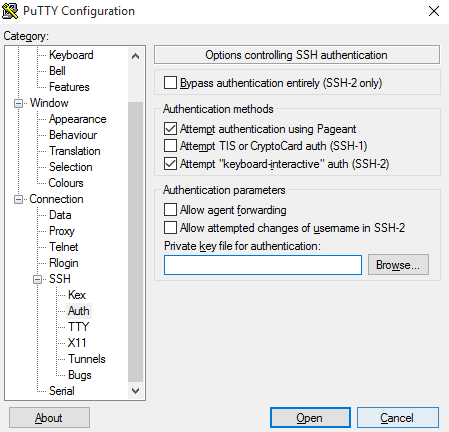

Alternatywnie – jeśli administrator serwera umożliwił Ci logowanie po kluczu (czyli umieścił na serwerze Twój klucz publiczny w odpowiednim pliku z kluczami autoryzacyjnymi na serwerze), załącz plik klucza prywatnego zanim uruchomisz połączenie. W programie PuttyPuTTY to darmowy, wielofunkcyjny klient komunikacyjny, używany do zdalnego zarządzania serwerami i urządzeniami za pomocą protokołów takich jak SSH, Telnet czy Rlogin. Jest to jedno z najpopularniejszych narzędzi dla administratorów systemów i programistów, umożliwiające wygodną pracę z serwerami, w tym serwerami VPS i dedykowanymi. Jak działa PuTTY? PuTTY pozwala użytkownikowi na nawiązanie bezpiecznego połączenia zdalnego z serwerem poprzez interfejs wiersza poleceń. Dzięki niemu można: Wykonywać polecenia na serwerze. Zarządzać plikami...Czym jest PuTTY? robi się to w menu po lewej Connection->SSH->Auth.

Kiedy na ekranie wyświetli się informacja o dacie ostatniego logowania oznacza to, że połączenie zostało nawiązane. Gratulacje, teraz możesz pracować na serwerze poprzez protokół SSH.

Prosto i na temat. Dzięki za artykuł.

Bardzo wartościowy artykuł, wiele z niego wyniosłem i na pewno wykorzystam w praktyce

Miło nam, dzięki za feedback!

Właśnie takich artykuł potrzeba, SSH nie jest trudne, wystarczy spróbować według instrukcji.

Jak zapobiec zawieszaniu się terminala PuTTY przy połączeniu z serwerami Cyber_Folks w momencie dłuższej bezczynności?

Hej, podczas łączenia się za pomocą putty w zakładce Connection – ustaw pierwszą opcję – Seconds between keepalives. Standardowo ustawione jest na 0. Ustaw na przykład wartość 30. Wyśle to co 30 sekund wiadomość do serwera i będzie za Ciebie udawało, że coś tam jeszcze robisz

PS jak coś to od jakiegoś czasu windows ma już wbudowane polecenie ssh.

Dziękuję, szukałem właśnie informacji jak przerzucić dużą bazę danych.