WordPress to bez wątpienia CMS numer jeden na świecie. Nic dziwnego, że często staje się celem ataków. Co prawda w samym WordPressie rzadko znajduje się luki, ale jak sam się przekonałeś, bez wtyczek ani rusz, a już same te wtyczki często są bardzo dziurawe. Jeśli wolisz nie obudzić się z któregoś ranka ze stroną zablokowaną z powodu rozsyłania wirusów lub spamu – poznaj kilka kroków, które znacznie ograniczą ryzyko zainfekowania Twojej strony.

Wiesz już dobrze, że instalując WordPressa warto zmienić domyślną nazwę administratora („admin”) na coś bardziej wyjątkowego (np. „admin138745”) i zadbać o to, by hasło nie było łatwe do zgadnięcia. Te generowane przez samego WordPressa hasła są zresztą bardzo silne, lepiej nie zmieniać ich na „haslo123”. Nawet jednak z mocnym hasłem i nietypowym loginem nie jesteś całkiem bezpieczny.

Shield WordPress Security

W oficjalnym katalogu WordPressa znajdziesz wiele wtyczek, których zainstalowanie ma zwiększyć bezpieczeństwo strony – takich jak iThemes Security (wcześniej znana jako Better WP Security), WP Antivirus Site Protection Sucuri Security, Brute Force Login Protection, Google Authenticator, itd. Nawet stojąca za WordPressem firma Automattic zapewnia specjalną (płatną) usługę bezpieczeństwa VaultPress. Instalowanie ich wszystkich nie ma jednak większego sensu, będą sobie wchodzić w drogę, nie będziesz też pewien, czy czegoś nie pominąłeś.

Dlatego polecamy zainstalowanie tylko jednej wtyczki bezpieczeństwa WordPress, ale za to naprawdę kompleksowej. To Shield WordPress Security, wcześniej znana jako WordPress Simple Firewall. Jest dobrze zaprojektowana, obejmuje wszystkie ważne kwestie bezpieczeństwa strony – i co pewnie docenisz, jest darmowa. Całkowicie darmowa. Nie ma tu żadnej wersji Pro z zaawansowanymi funkcjami, za którą się płaci. Tu i podstawowe i zaawansowane funkcje są dla każdego użytkownika.

Instalacja Shield WordPress Security przebiega jak instalacja każdej innej wtyczki. Wyszukaj ją w Kokpicie z repozytorium wtyczek (Wtyczki > Dodaj nową > Szukaj wtyczek), kliknij Zainstaluj, a potem Włącz wtyczkę.

Po włączeniu zostaniesz wylogowany ze swojej strony. Zobaczysz komunikat: Nie jesteś w posiadaniu sesji użytkownika Shield. Proszę zaloguj się ponownie. Tak ma być – kliknij więc Zaloguj się, a następnie w kokpicie wybierz z paska menu pozycję Shield. Najeżdżając na nią wskaźnikiem myszy zobaczysz całą listę modułów wtyczki. Jak widzisz, póki co jest ona tylko częściowo spolszczona, nazwy modułów są angielskie. Zapoznaj się z nimi po kolei.

Moduły Shielda

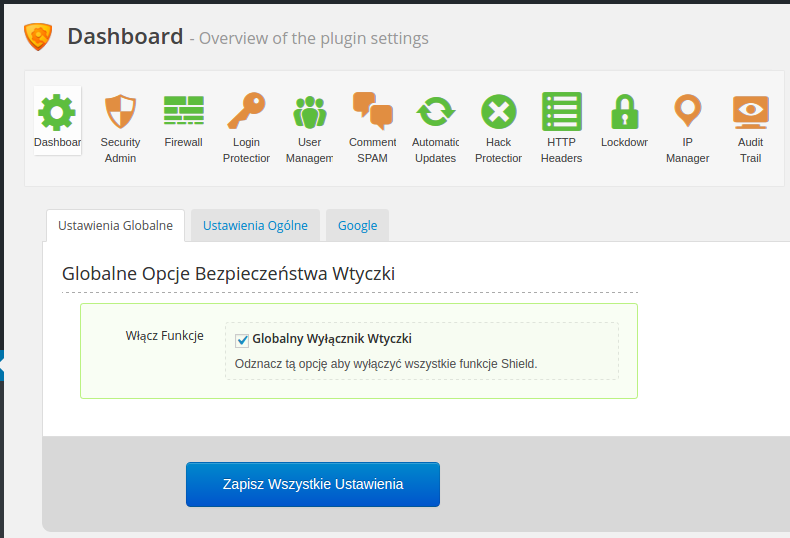

Dashboard (kokpit) to przegląd ustawień wtyczki. Tutaj dowiesz się o ewentualnych problemach w działaniu. Tutaj też szybko wyłączysz wtyczkę (Ustawienia Globalne > Globalne Opcje Bezpieczeństwa Wtyczki > Włącz funkcję > odznacz Globalny Wyłącznik Wtyczki > Zapisz Wszystkie Ustawienia) i ustawisz adres, na który mają być wysyłane raporty (Ustawienia Ogólne > Ogólne Opcje Wtyczki > Email z raportem > Zapisz wszystkie ustawienia).

Security Admin (administracja bezpieczeństwa). Ten moduł pozwala ograniczyć dostęp do niektórych funkcji administracyjnych dla innych administratorów (jeśli tacy są). Uwaga, ta funkcja musi być rozważnie używana, w razie pomyłki stracisz dostęp do kokpitu WordPressa. W zasadzie przydaje się tylko w większych witrynach, którymi zarządza wiele osób. Główny administrator może w ten sposób wygenerować sobie specjalny klucz dostępowy, który będzie dawał mu pełen dostęp, pozostali administratorzy nie będą mogli usunąć głównego konta administracyjnego.

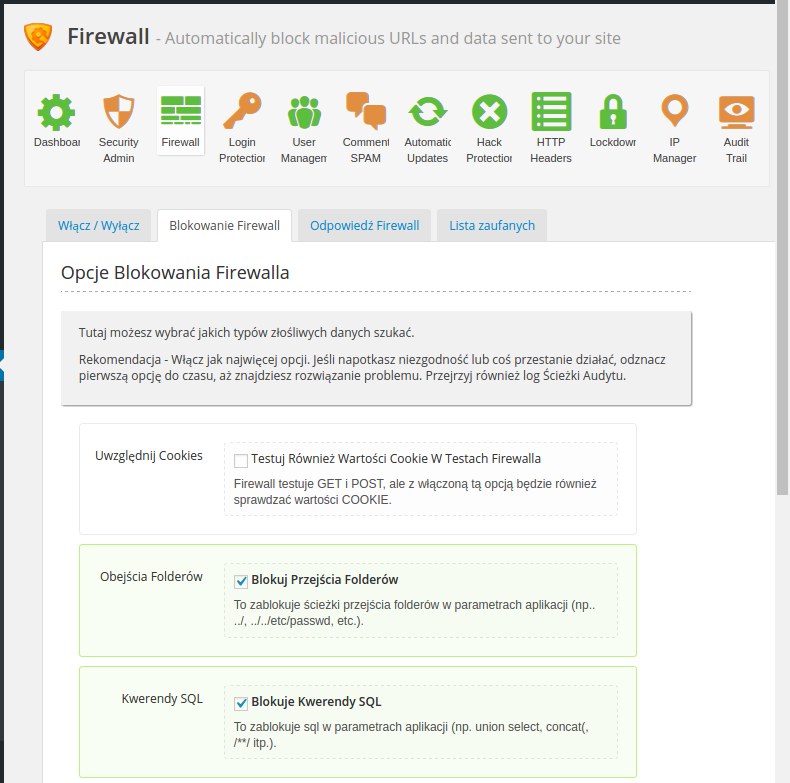

Firewall (zapora sieciowa). Ten moduł włączany jest domyślnie, wprowadzając podstawowe zabezpieczenia serwisu. Analizuje dane wysyłane na stronę, blokując wszystko, co uzna za podejrzane, np. dziwne zapytania do bazy danych, próby przeglądania folderów na serwerze czy wgrywanie plików wykonywalnych. W zakładce Blokowanie Firewall możesz dokładnie ustawić, co będzie blokowane, domyślne ustawienia są jedna bardzo dobre. W zakładce Odpowiedź Firewall możesz określić, co będzie się działo w razie wykrycia podejrzanej akcji. Lista zaufanych to zaś wykluczenia dla zapory, pozwalająca określić, w jakich wypadkach nie będzie ona działać (np. na samego administratora strony).

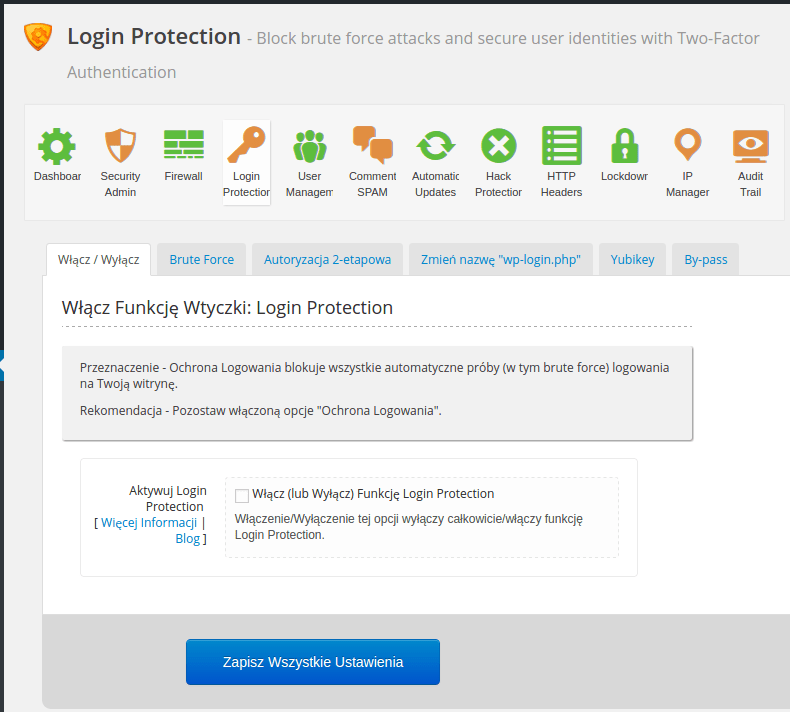

Login Protection (ochrona logowania). Ten bardzo przydatny moduł ochroni przed botami próbującymi siłowo włamać się na stronę. Po włączeniu jego działania przejdź do zakładki Brute Force i sprawdź, czy włączone są Zabezpieczenie G.A.S.P, Rejestracja użytkownika i Interwał Schładzania Logowania. Dzięki temu automatyczne próby logowania i odzyskiwania hasła będą blokowane, co więcej będzie można przeprowadzić tylko jedną próbę na 10 sekund. Można też w ogóle ukryć stronę logowania: w zakładce Zmień nazwę wp-login.php ustawiając własną ścieżkę logowania. Czasem jednak to może przysporzyć zbędnych kłopotów, a nie zwiększa znacząco bezpieczeństwa.

Jeśli chcesz się jeszcze lepiej i bezproblemowo zabezpieczyć, możesz włączyć też Autoryzację 2-etapową (Multi-Factor Authentication), z wykorzystaniem kodów wysyłanych e-mailem albo generowanych przez aplikację Google Authenticator w telefonie. Po włączeniu będziesz przy każdej próbie logowania podawać dodatkowy kod zabezpieczający.

User Management (zarządzanie użytkownikami). Ten moduł zapewnia kontrolę sesji użytkownika i poprawność procesu logowania. W zakładce Ustawienia Sesji można określić ograniczenia dla użytkowników, pozwalające ograniczyć szkody, gdyby ktoś uzyskał nieuprawniony dostęp do uprzywilejowanego konta – np. administratora, redaktora czy moderatora. Tutaj możesz podać czas wygasania sesji, przywiązanie sesji do określonego adresu IP (jeśli adres się zmieni, użytkownik zostanie automatycznie wylogowany) i ograniczyć jednocześnie uruchomione sesje. To ważne funkcje dla serwisu, którym będzie zarządzać większa grupa ludzi.

Coments SPAM (blokada antyspamowa). Zamiast instalować dodatkowe wtyczki ochrony przed spamem, wystarczy że włączysz ten moduł. Nie tylko świetnie blokuje spam pisany przez boty, ale też radzi sobie z blokowaniem spamu pisanego przez ludzi, korzystając z zewnętrznych słowników spamu, schładzania komentarzy i testów CAPTCHA. Natomiast jeśli chcesz również uniknąć spamu w formularzu kontaktowym trzeba podjąć nieco inne kroki.

Automatic updates (automatyczne aktualizacje). Ten moduł pozwoli automatycznie aktualizować WordPressa i zainstalowane wtyczki, zgodnie z podanymi warunkami, zaraz jak tylko aktualizacja zostanie udostępniona. Ta funkcja powinna być domyślnie włączona, pozwala ochronić przed atakami, którymi padają niezaktualizowane strony zaraz po ujawnieniu nowych luk w WordPressie.

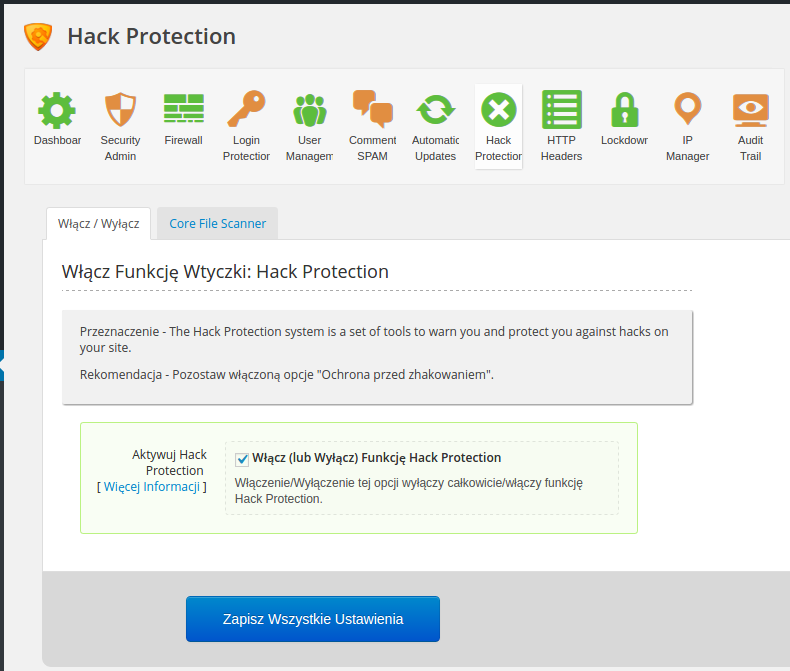

Hack Protection (ochrona przed zhakowaniem). Moduł, który będzie automatycznie skanował WordPressa i jego wtyczki, szukając zmian świadczących o możliwym ataku hakerskim, będzie też informował o podatnościach wtyczek na atak. W zakładce Core File Scanner można też włączyć opcję Auto Repair, która zmienione pliki automatycznie naprawi na podstawie oficjalnych plików WordPressa. Oczywiście nie powinieneś tego włączać, jeśli rdzeń WordPressa został celowo zmodyfikowany przez kogoś, kto tworzył dla ciebie witrynę (ale też to powód, by nigdy nie zmieniać plików rdzenia WordPressa).

HTTP Headers (nagłówki HTTP). Ten moduł służy do ochrony użytkowników strony. Nawet jeśli domena zostanie zarażona, wtyczka modyfikując odpowiedzi wysyłane do przeglądarki znacząco utrudni atak z użyciem złośliwego oprogramowania.

Lockdown (zablokowanie). Domyślnie włączony moduł, który pozwala zablokować działanie rzadko używanych funkcji WordPressa, które wykorzystywane są w wielu atakach. Tutaj możesz też „zaciemnić” swoją stronę, ukrywając, że działa na WordPressie, w zakładce Zaciemnianie włączając Ukryj wersję WordPress oraz Tag Generatora WP (i klikając Zapisz Wszystkie Ustawienia).

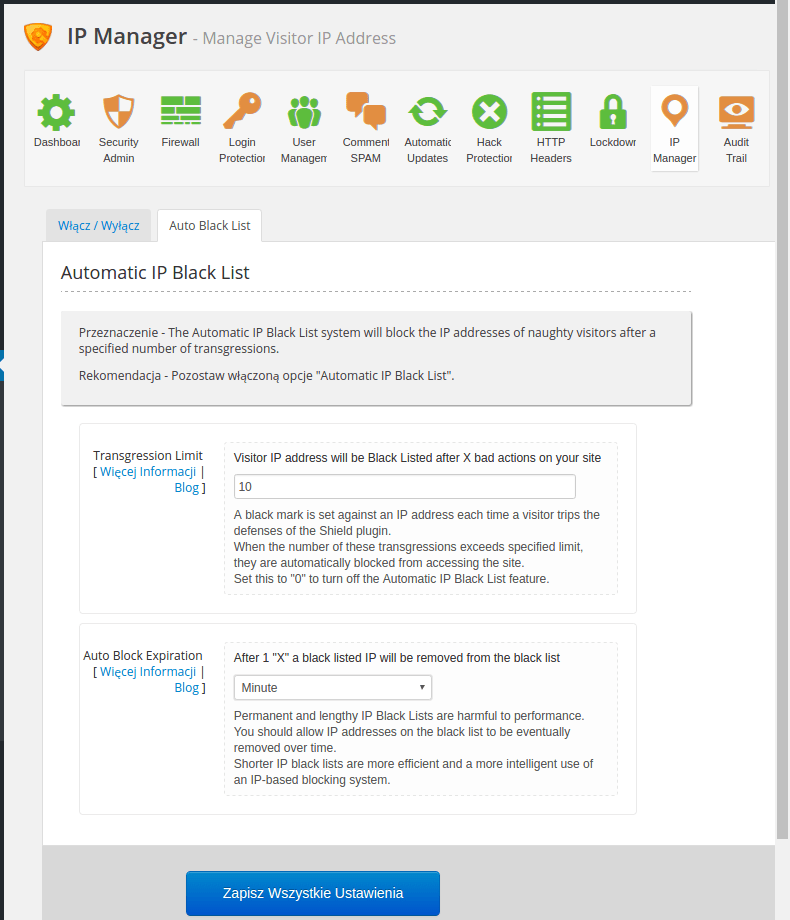

IP Manager (menedżer adresów IP) to przydatny moduł, który zablokuje dostęp niewłaściwie zachowującym się adresom internetowym. Po określonej liczbie zachowań wywołujących alarm na stronie, np odnośnie niezabezpieczonej strony, adres zostanie wciągnięty na czarną listę, z której zejdzie po określonym czasie.

Audit Trail i Audit Trail Viewer (ścieżka audytu). Te moduły pozwalają na śledzenie wszystkich działań użytkowników na stronie od ich zalogowania po wylogowanie. W razie ataku (skutecznego lub nie) będzie można łatwo wyśledzić, kto był za to odpowiedzialny.

Czy chodzi o tą wtyczkę?

https://getshieldsecurity.com/

Nie jest bezpłatna. W wersji darmowej brakuje kilku funkcjonalności.