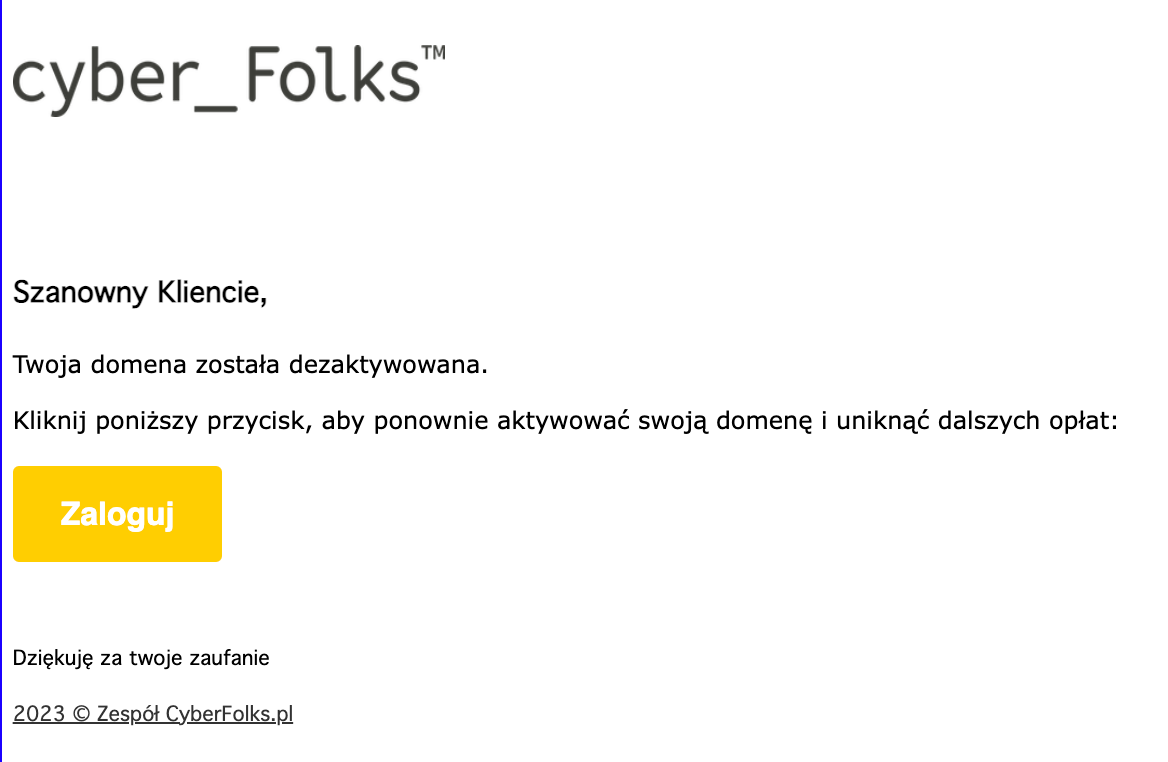

UWAGA Folksy! Niby piękna niedziela, a tu – perfidny atak! Ktoś rozesłał właśnie maile informujące o dezaktywacji domeny wraz z naszym logotypem oraz przyciskiem akcji. NIE KLIKAJCIE!

👉 Mail ma w temacie: „Twoja domena została dezaktywowana !” jako nazwa nadawcy atakujący podał „cyberfolks” jednak adres nadawcy jest już w innej domenie. Mail nie ma również w stopce naszych danych rejestrowych. Wykorzystuje jednak nasze logo i kolorystykę przycisku akcji, więc łatwo się „nabrać”.

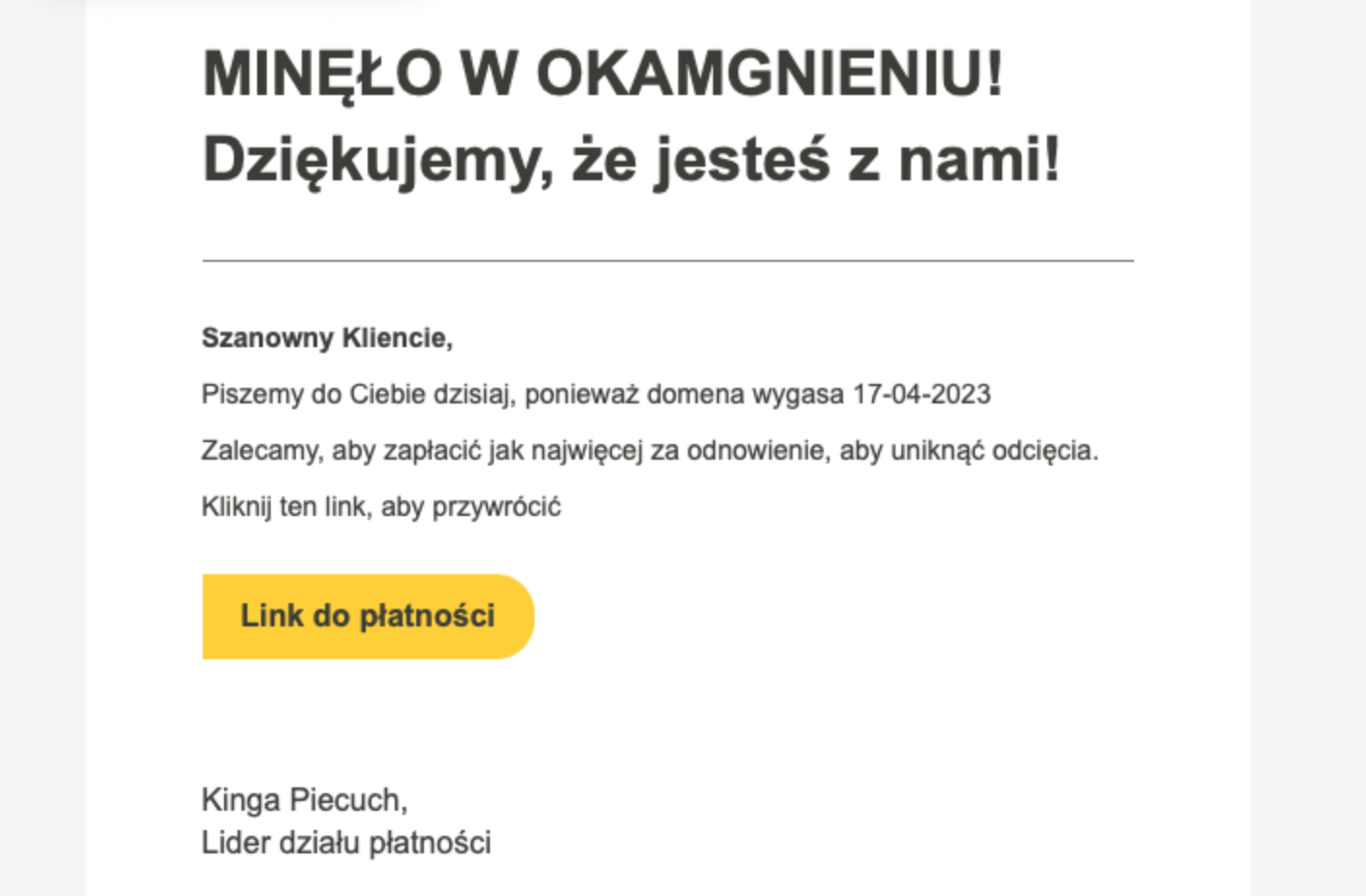

Poniedziałkowa (2023-04-17) wersja maila ma z kolei jeszcze bardziej podobny link i wygląd. W treści maila brakuje wskazania nazwy domeny lub numeru faktury.

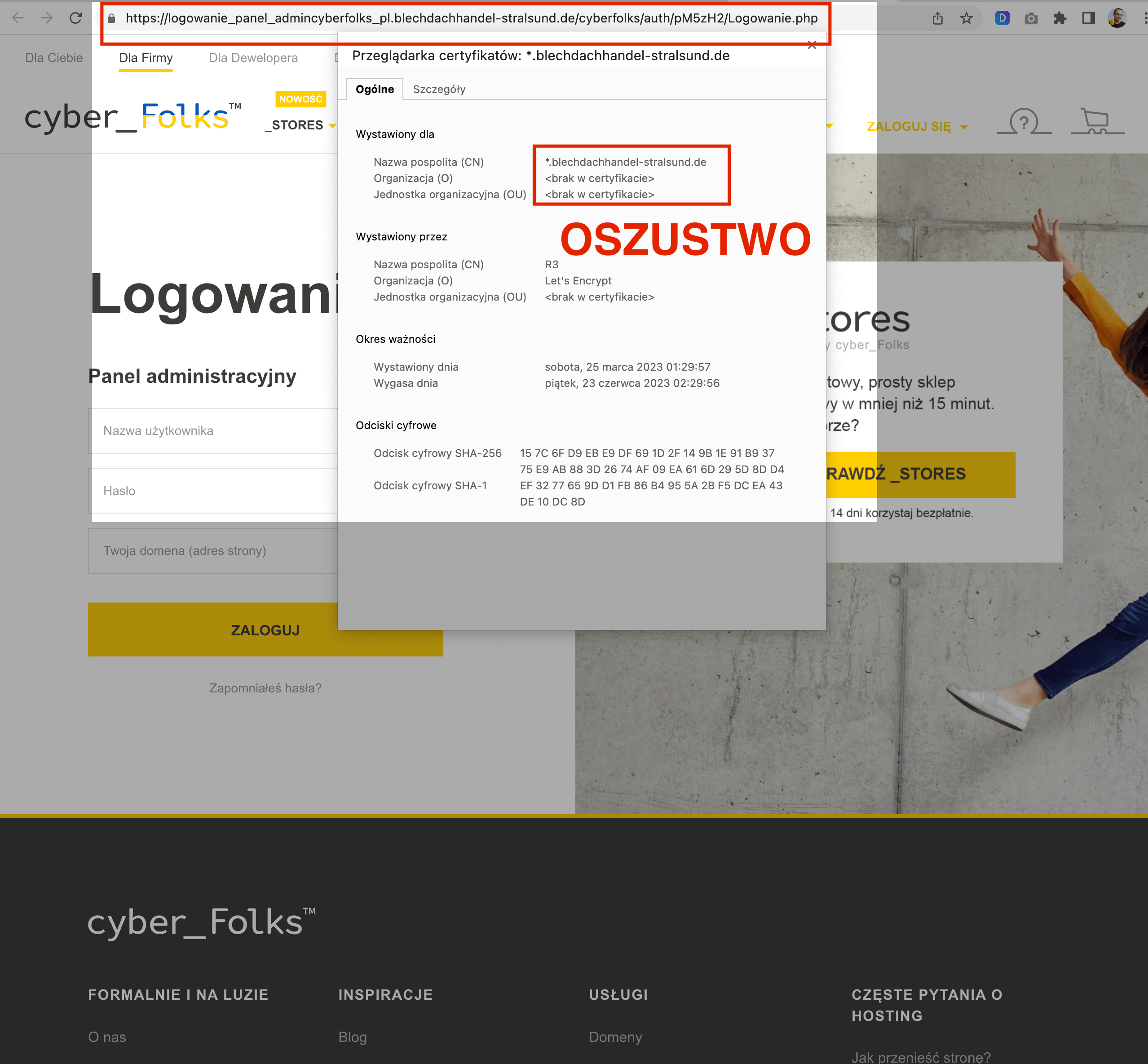

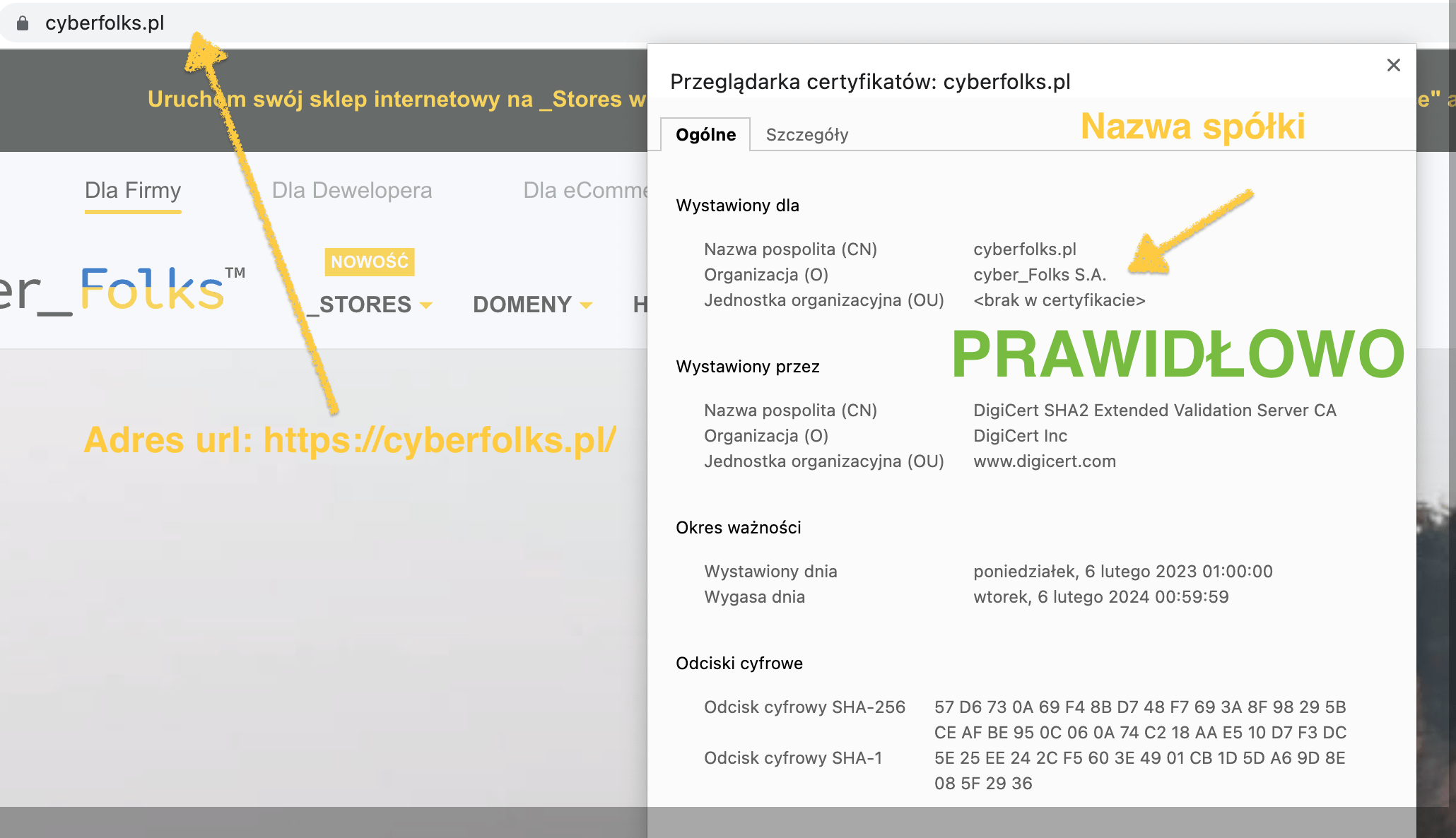

👉Strona docelowa – UWAGA, jest ŁUDZĄCO podobna do naszej strony logowania do panelu. Legitymuje się kłódką, jednak kiedy podejrzycie certyfikat SSL klikając w ikonę kłódki okazuje się, że to jest bezpłatny SSL Let’s Encrypt, a nie wiarygodny SSL komercyjny na poziomie EV, podający nazwę naszej firmy. SSL na stronie oszusta nie potwierdza niczego poza szyfrowaniem komunikacji, a nasz potwierdza kto jest właścicielem naszej strony.

👉Adres docelowy – UWAGA – początek adresu może zmylić, ale kiedy przyjrzysz się dłużej widać, że to po prostu subdomena w domenie DE.

NIE PODAWAJ W TYM MIEJSU ŻADNYCH DANYCH LOGOWANIA, a jeśli to zrobiłeś, zrobiłaś – natychmiast zmień swoje hasło na prawdziwej stronie!

Dla porównania: Tak powinno to wyglądać:

Jak obniżyć ryzyko?

Jednym z możliwych sposobów ochrony przed podobnymi sytuacjami jest używanie menedżerów haseł. Taki program zapamiętuje hasło, wiążąc ją z konkretną stroną www. W wypadku innej domeny nie rozpozna strony, więc nie wpisze automatycznie hasła, co powinno wzbudzić Twoją czujność.

Drugi sposób to włączenie dwuskładnikowej autentykacji 2FA w Panelu Klienta. W takim wypadku logowanie do panelu, poza loginem i hasłem, będzie wymagało podania jednorazowego kodu z aplikacji Google Authenticator. Gdyby Twoje hasło zostało przechwycone, nie będzie ono wystarczające, aby dostać się na konto.

Trzecia sprawa – to uważne sprawdzanie adresu URL w pasku przeglądarki oraz szczegółów certyfikatu SSL za każdym razem przed podaniem danych.

19 kwietnia otrzymałem z logo FED-EX, o tym, że zatarły się niektóre dane adresowe na przesyłce do mnie i aby mogła ona dotrzeć należy nacisnąć na numer przesyłki i być może jeszcze coś. Nie czytałem do końca wykasowałem. Była to ewidentna próba oszustwa – wyciągnięcia danych.

Pozdrawiam i ostrzegam

a może uruchomicie FIDO z kluczem np. Yubico a do weryfikacji poczty certyfikat S/MIME (to standard oparty na certyfikatach cyfrowych X.509). Już dawno należało by przejść od „kartek pocztowych” nazywanych e-mail do prawdziwych listów w „kopertachh” z kluczy prywatnych/publicznych

4 luty 2025 – dostałam dokładnie tego maila, z próbą wyłudzenia danych! 😳