Skuteczne i dobre hasło, to takie które zawiera co najmniej 8-12 znaków, małe i duże litery, znaki specjalne i cyfry. Poniżej przedstawiamy cechy dobrego hasła. Dowiesz się również czego należy unikać przy ich tworzeniu.

Z tego wpisu dowiesz się:

Elementy bezpiecznego hasła

Hasła, hasła, wszędzie hasła! Do FB, do LinkedIn, do bankomatu i do komórki. Niestety – te, które są łatwe do zapamiętania – zazwyczaj łatwo złamać. Z kolei bezpieczne hasła trudno zapamiętać. Dobre hasło to bezpieczeństwo Twoje i innych pod względem danych i nie tylko. Jak zatem stworzyć hasło dostępu, które jednocześnie będzie mocne (trudne do odgadnięcia dla osoby trzeciej) i jednocześnie łatwe do zapamiętania/używania dla Ciebie?

Bezpieczne hasło to takie, które składa się z kombinacji zróżnicowanych znaków. Powinno ono zawierać:

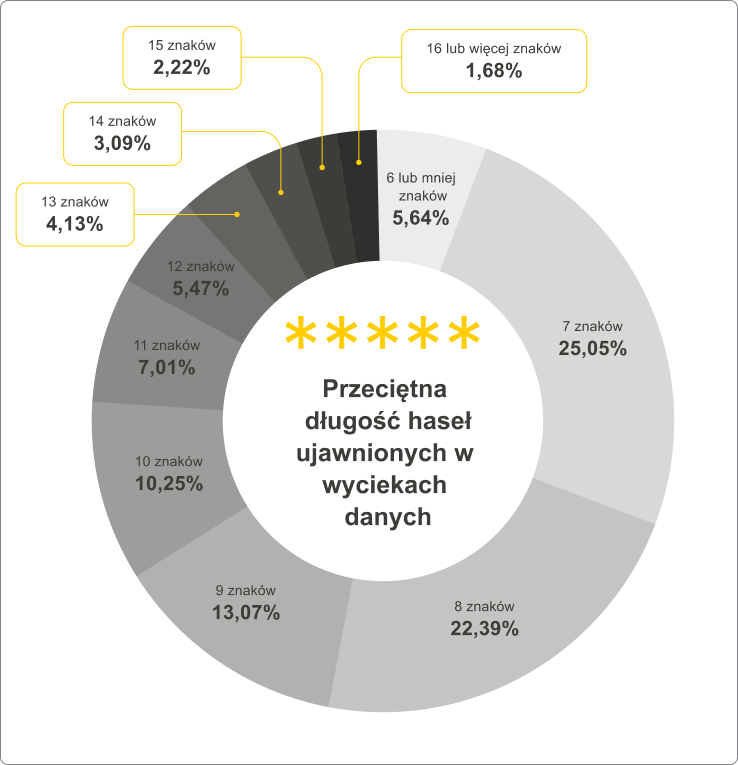

- co najmniej 8-12 znaków – im więcej, tym wyższy poziom bezpieczeństwa,

- małe (a) i duże (A) litery,

- znaki specjalne (!@#$%^&*),

- cyfry (0).

Przykład dobrego hasła: T7aH$9*k_tq7w

Chcesz w łatwy sposób stworzyć bezpieczne, silne hasło? Skorzystaj z naszego generatora haseł online – kilka chwil i masz hasło nie do złamania!

Tego unikaj tworząc Twoje hasło!

Tworząc bezpieczne hasło warto wiedzieć, czego w nim unikać. Proponuję zatem unikać:

- ponownego zastosowania loginu, którego już używasz do innych usług;

- prostych słów, które można znaleźć w słowniku, np. hasło, login, rejestr;

- stosowania wyłącznie z cyfr lub liter;

- ciągów znaków, które występują kolejno obok siebie na klawiaturze, np. poiuy , zxcvbnm, !@#123;

- imienia i nazwiska swojego i osób bliskich;

- dat ważnych wydarzeń: urodzin, ślubu etc;

- wulgaryzmów;

- inicjałów, nazwisk, nazw, akronimów, dat utworzenia lub urodzenia osób publicznych, celebrytów, polityków itp;

- imienia psa, kota i rybek;

- informacji, które można łatwo odgadnąć posiadając podstawową wiedzę o Tobie, np. data urodzin, adres zamieszkania, numer telefonu.

Password i 123456 górą… niestety

Co roku od 8 lat SplashData ocenia miliony haseł, które wyciekły i określa, które były najczęściej stosowane przez użytkowników w danym roku. Ciężko się pozbyć złych nawyków. Od lat miliony ludzi używają słabych, łatwych do odgadnięcia haseł, aby chronić swoje dane.

2018 był piątym z kolei rokiem, w którym „123456” i „password ” zachowały swoje dwa pierwsze miejsca na liście. Jeśli używasz jednego z tych haseł – szybko je zmień:

- 123456

- password

- 123456789

- 12345678

- 12345

- 111111

- 1234567

- sunshine

- qwerty

- iloveyou

Jak przygotujesz mocne hasło „ręcznie”?

Niestety, wymyślanie haseł trudnych do odgadnięcia i jednocześnie łatwych do zapamiętania – niestety stanowi wewnętrzną sprzeczność. W większości wypadków mamy do czynienia z sytuacją, w której uproszczenie hasła jednocześnie powoduje, że staje się ono łatwiejsze do złamania.

Rekomenduję stosowanie menedżerów haseł, ale jeśli z jakiegokolwiek powodu nie możesz / nie chcesz skorzystać z jakiego rozwiązania, to spróbuj, zamiast hasła typu „Ala1234!” przygotuj raczej hasło w oparciu o np. taki przepis:

- Wybierz długie słowo, mające ponad 8 znaków. Jako, że warto unikać swojego imienia, nazwiska lub osób znanych, najlepiej wymyśl nowe, abstrakcyjne słowo, np: „linealuxa„. Słowo to możesz wpisać w Google, aby sprawdzić, czy nie jest przypadkiem popularne, brak wyników wyszukiwania dobrze rokuje.

- Alternatywą jest użycie ciągu znaków, zdefiniowanych jako pierwsze litery słów w znanym dla Ciebie cytacie, np. The people who are crazy enough to think they can change the world are the ones who do. – S. Jobs. W takim wypadku arkonim mógłby brzmieć: tpwacetttcctwatowd – mimo, że to dość długi ciąg znaków, to znając cytat, będziesz mógł łatwo przypomnieć sobie, o jakie litery chodzi.

- Podmieniasz niektóre litery na znaki specjalne. Przykładowo „e” zamieniasz na „#”, a „a” na „!”, co sprawie, że nasze słowo przykładowe będzie brzmiało: lin#!lux!

- Dodajesz cyfry po każdym znaku specjalnym, uzyskując przykładowo: lin#1!2lux!3

- Zamieniasz co drugą literę na wielką, co skutkuje: lIn#1!2LuX!3

Powstałe w ten sposób hasło jest dość długie i skomplikowane, nie przypomina żadnego naturalnego słowa, zawiera małe i wielkie litery, cyfry i znaki specjalne.

Wprawdzie to niezłe hasło, jednak nie jest tak dobre, jak wygenerowane przy pomocy specjalistycznych generatorów. Jednak jeśli w danym momencie nie masz pod ręką żadnego generatora – metoda może pomóc Ci przygotować hasło lepsze niż ciąg „qwerty” wpisany na klawiaturze.

Postępowanie z hasłami

Najlepszą możliwa praktyka zakłada dwie ważne czynności, związane z hasłami.

- Okresowa zmiana haseł

Najważniejsza jest okresowa zmiana haseł. Każde hasło może zostać złamane, każde może „wyciec” z różnych przyczyn, począwszy od odgadnięcia, podpatrzenie ruchów ręki na klawiaturze, przechwycenie znaków wpisywanych na klawiaturze poprzez tzw. keylogger (oprogramowanie logujące każdy naciśnięty klawisz), aż po podsłuchanie hasła w warstwie transmisji, o ile nie jest szyfrowana protokołem SSL. Dlatego okresowa zmiana haseł – mimo, że pracochłonna – jest skutecznym sposobem ograniczania ryzyka przechwycenia Twojego hasła. W razie opublikowania listy haseł przez hakerów, masz spore szanse, że dzięki regularnym zmianom, Twoje hasło będzie już po prostu inne. - Osobne hasła do usług

Mocno doradzam także stosowanie osobnego hasła do każdej usługi. W ten sposób nawet jeśli ktoś przechwyciłby Twoje hasło np. do poczty, nie będzie mógł nim zalogować się do FTP i odwrotnie.

W tym miejscu warto zwrócić uwagę, że niektóre usługi są wyjątkowo istotne. Należy do nich poczta elektroniczna. Chodzi o to, że znając hasło do poczty, zazwyczaj osoba atakująca może zainicjować procedurę zmiany hasła w innych usługach, np. na Facebooku albo w banku. Najczęściej link pozwalający zmienić hasło przychodzi wówczas mailem na adres właściciela. Dlatego zwróć szczególną uwagę na hasło do poczty – dobre zabezpieczenie poczty to klucz do sukcesu.

Tylko… jak nad tym dobrze zapanować?

Krótko mówiąc… potrzebujesz pomocy. Pomocy fachowego oprogramowania. Do generowania i bezpiecznego przechowywania haseł

W tym celu przygotowaliśmy również opcję generowania niewymawialnych haseł, składających się z najbardziej zaawansowanych kombinacji, jakie są tylko możliwe do utworzenia.

Gdy uznasz, że wygenerowane hasło jest odpowiednie – skopiuj je, klikając odpowiednią ikonkę tuż obok danych logowania. Jeśli chcesz inne, wybierz ponownie opcję Generuj.

Podsumowanie

Hasła typu 12345 czy qwerty to powszechne stosowane hasła, jakie mówiąc krótko, najłatwiej przechwycić. Chociaż nasza świadomość względem bezpieczeństwa rośnie, to wciąż hasła jak powyższe królują w rankingach. Aby się ustrzec negatywnych konsekwencji wycieku haseł i danych, stosuj wyżej przedstawione zasady. Twoje hasło powinno zawierać co najmniej od 8-12 znaków. Uwzględnij małe i duże litery, znaki specjalne i cyfry. Możesz także skorzystać z generatora haseł, który ułatwi Ci cały proces.

Polecane dla Ciebie

PrestaShop w Polsce w kwietniu 2022

PrestaShop to kolejny element naszego cyklicznego badania. Jako jeden z wiodących operatorów hostingu stale monitorujemy ponad dwa miliony domen w […]

Zautomatyzowany haking. Dlaczego to dotyczy także Ciebie i Twojej strony?

Zautomatyzowany hacking dotyczy też Ciebie, bo Twoja strona www istnieje i jest podatna. Serio, atakujący nie potrzebują więcej argumentów…

Skutecznie odparty atak. Jaki jest ciężar phishingu?

W tym artykule pokazuję krótkie studium przypadku, dotyczące tego, jak poradziliśmy sobie z atakiem phishingowym wymierzonym w Ciebie. I Ciebie. […]

Szukasz dalej?