SpamAssassin to narzędzie do filtrowania spamu, które działa jako program analizujący treść wiadomości e-mail w celu oceny, czy dana wiadomość jest spamem. Analizuje różne elementy wiadomości e-mail:

- Nagłówki: Sprawdza, czy nagłówki są zgodne ze standardami (np. czy są podejrzane pola „From”, „Received”).

- Treść: Analizuje treść wiadomości, szukając fraz typowych dla spamu.

- Załączniki: Sprawdza rodzaj załączników i ich zawartość (np. podejrzane skrypty lub pliki wykonywalne).

SpamAssassin korzysta z systemu reguł i przypisuje punkty za różne cechy wiadomości. Każda taka reguła to zestaw ściśle określonych kryteriów. Jeśli wiadomość je spełnia, dostaje określoną liczbę punktów (dodatnich lub ujemnych). Im więcej punktów otrzyma wiadomość, tym większe prawdopodobieństwo, że jest to spam.

Domyślnie SpamAssassin ma już skonfigurowane optymalne opcje do przeciwdziałania dostarczaniu spamu. Istnieje również możliwość ich modyfikacji według własnych potrzeb.

Aby to zrobić:

1. Zaloguj się do panelu administracyjnego: https://cyberfolks.pl/pomoc/logowanie-sie-do-panelu-administracyjnego/

2. W panelu administracyjnym wybierz domenę

3. W sekcji „Poczta e-mail” kliknij w „Ustawienia spamu”

4. W tej zakładce znajdziesz opcje modyfikacji reguł działania antyspamu dla Twojej domeny:

„Gdzie ma być przeniesiony spam?”

W tej sekcji dostępne są 3 opcje:

- Skrzynka odbiorcza (nie blokować) – wiadomości spamowe będą trafiać do skrzynki odbiorczej

- Przenieś spam do specjalnego folderu Spam w folderach użytkownika – wiadomości oznaczone jako spam dla istniejących adresów email trafią do katalogu INBOX.Spam (Katalog Spam będący podkatalogiem folderu Odebrane), dla aliasów lub catch-all trafią do folderu INBOX.Spam skrzynki systemowej (skrzynka o nazwie loginu hostingu) – opcja REKOMENDOWANA

- Usuń spam – wiadomość oznaczona jako spam zostanie usunięta bez możliwości jej odzyskania

„Jaki próg czułości wybrać?”

Niski próg punktowy będzie blokować wiecej spamu, lecz potencjalnie może oznaczyć jako spam właściwą pocztę.

Wyższy próg punktowy może przepuścić wiecej spamu, lecz jest mniej prawdopodobne by właściwa poczta została oznaczona jako spam.

„Czy chcesz by najwyżej sklasyfikowany spam był od razu kasowany?”

W tej sekcji dostępne są 2 opcje:|

- Tak, blokuj cały spam sklasyfikowany wyżej niż: XX (1-99, wartości całkowite) – wiadomości spamowe z punktacją wyższą niż XX punktów będą usuwane

- Nie, nie blokuj wysoko sklasyfikowanego spamu, używaj tylko progów ustawionych w sekcji poprzedniej – wiadomości, niezależnie od ilości punktów, którą otrzymają, będą obsługiwane zgodnie z ustawieniami w sekcji „Gdzie ma być przeniesiony spam?”

„Czy temat e-maila zawierającego spam ma zostać zmieniony?”

W tej sekcji dostępne są opcje dodatkowej modyfikacji tematu wiadomości:

- Tak, zmień temat na XXX – do tytułu wiadomości oznaczonej jako spam zostanie dodany odpowiedni dopisek – opcja REKOMENDOWANA

- Nie, pozostaw temat bez zmian – wiadomości spamowe nie będą oznaczane dodatkowym komunikatem w temacie

„Jak ma być dostarczany spam?”

Opcje dotyczące załączników w SpamAssassin odnoszą się do sposobu generowania raportów lub wyników analizy, które są zwracane przez SpamAssassin

- Nie używaj załączników (niebezpieczne) -SpamAssassin zwraca raport w postaci czystego tekstu osadzonego bezpośrednio w treści wiadomości.

- Używaj załączników – Raport z analizy SpamAssassin jest dodawany jako załącznik MIME do oryginalnej wiadomości-

- Używaj tylko tekstowych załączników – SpamAssassin dodaje raport jako załącznik, ale w formacie tekstowym (czysty tekst, np.

.txt).

Ustawienia czarnej i białej listy

Czarna lista e-maili

Aby blokować pojedyncze domeny lub adresy e-mail użyj czarnej listy – wiadomości wpisane do niej automatycznie będą trafiały do spamu (SpamAssassin dodaje takiej wiadomości +100 punktów).

Należy wpisać jeden adres e-mail w jednej linii, bez przecinków. Można używać * oraz ? do zastąpienia dowolnych znaków np.: *@twoja_domena.pl

Biała lista e-maili

Po dodaniu adresu email/domeny do białej listy wiadomości nie będą oznaczane jako spam, niezależnie od ich zawartości (SpamAssassin odejmuje 100 punktów takiej wiadomości).

Należy wpisać jeden adres e-mail w jednej linii, bez przecinków. Można używać * oraz ? do zastąpienia dowolnych znaków np.: *@twoja_domena.pl

Gotowe! Po skończonej konfiguracji zapisz zmiany.

Zaawansowani użytkownicy mogą również skorzystać z ręcznej edycji pliku konfiguracyjnego

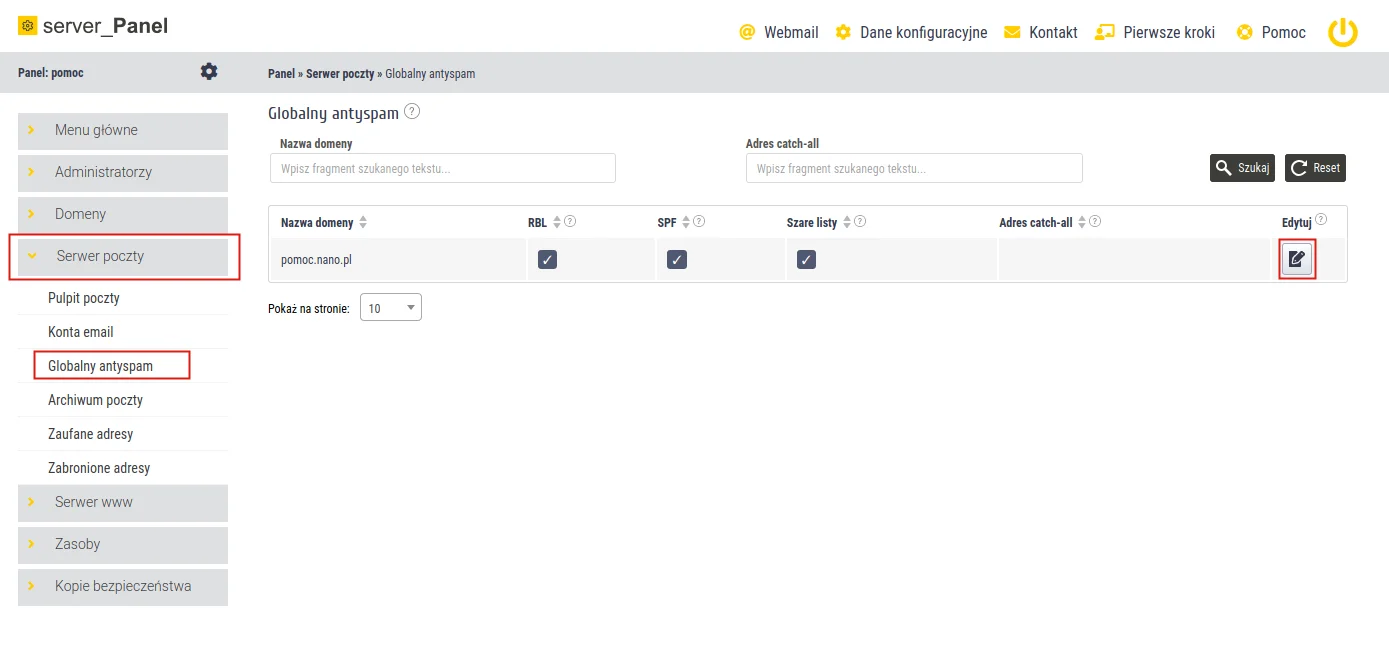

W server_Panel można aktywować trzy zdefiniowane filtry antyspamowe działające dla wszystkich kont pocztowych w danej domenie.

- RBL

Zabezpieczenie to weryfikuje, czy adres IP serwera nadawcy znajduje się, na któreś z popularnych, globalnych czarnych list, na które trafiają serwery zgłoszone jako rozsyłające spam.

- SPF

Ten mechanizm, sprawdza czy adres IP serwera, z którego otrzymał wiadomość jest uprawniony do wysyłki z danego adresu ( dokładniej domeny nadawcy). Mechanizm ten ma na celu zapobieżenie sytuacji, w której ktoś podszywa się pod nadawcę i bez jego wiedzy próbuje rozsyłać wiadomości z nieuprawnionego serwera.

- Szare listy

Filtr ten ma na celu wyeliminowanie spamowych wiadomości. Działa on w następujący sposób:

Po stronie serwera odbiorcy istnieje baza danych, w której przechowuje się informacje o następujących trójkach:

adres IP serwera, który próbuje wysłać wiadomość

adres email nadawcy

adres email odbiorcy

Dla każdej wiadomości serwer sprawdza czy posiada już taką trójkę w swojej bazie. Jeśli tak, to wiadomość jest dostarczana do odbiorcy. Jeśli nie, to serwer czasowo odmawia przyjęcie przesyłki, np. na okres 5 minut i zapamiętuje tą trójkę w swojej bazie. Klasyczny serwer pocztowy po stronie nadawcy ponowi wysłanie wiadomości i zostanie ona dostarczona do odbiorcy, ponieważ serwer nadawcy będzie już posiadał informację o takiej trójce. Natomiast program do wysyłania spamu nie ponowi przesyłki dzięki czemu spam nie zostanie dostarczony do odbiorcy. Informacje o każdej trójce przechowywane są w bazie danych przez określony czas, np. 3 miesiące, po czym są z niej usuwane.

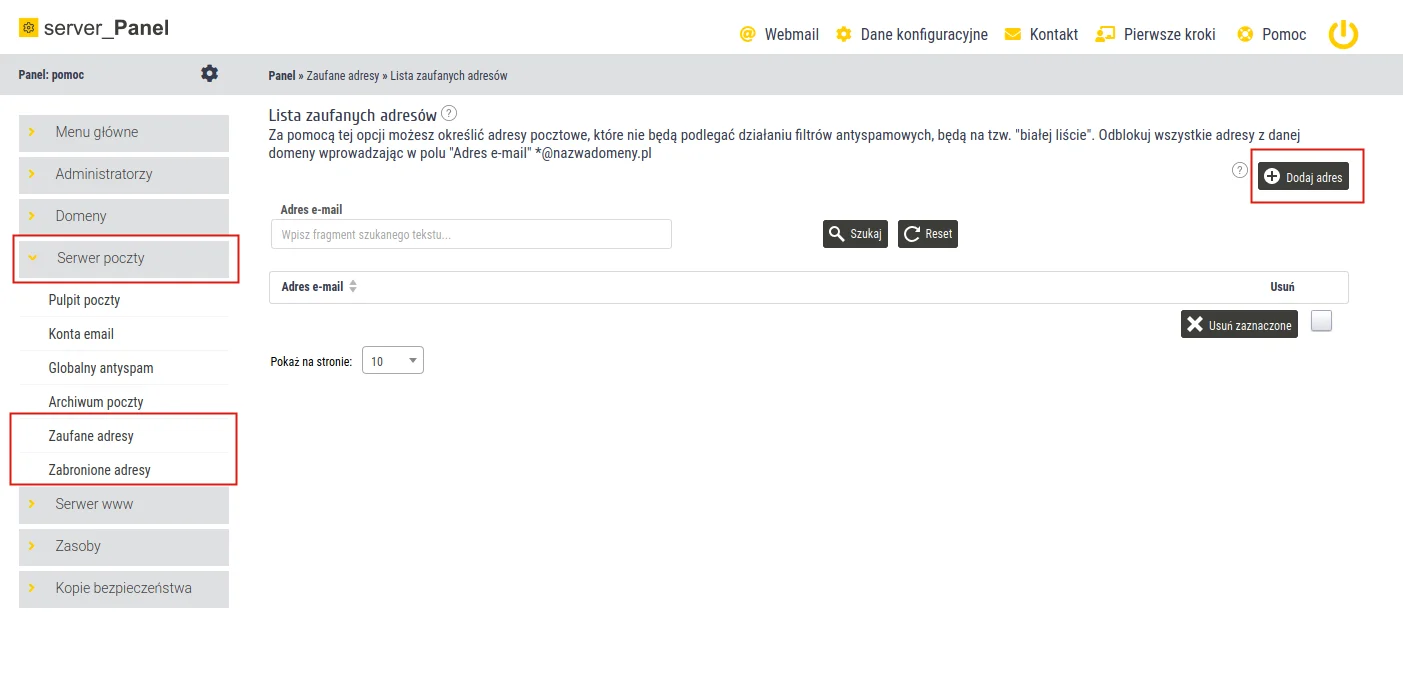

> Zaufane adresy / Zabronione Adresy

Z poziomu administratora server_Panel możliwe jest zdefiniowane listy zaufanych i zabronionych adresów, lista ta działa dla wszytskich skrzynek pocztowych utworzonych w obrębie danego panelu.

Listy te można definiować otwierając kolejno:

Możliwe jest dodawanie konkretnych adresów email , lub domen nadawcy w formacie : *@nazwadomeny.pl

Na wszystkich usługach hostingowych zainstalowany jest mechanizm antyspamowy, który sprawdza wiadomości i określa, czy dana wiadomość to spam.

Aktywacja zabezpieczeń antyspamowych SpamAssassin

- Zaloguj się do panelu klienta i po lewej stronie rozwiń z menu „Twoje usługi”,

- wybierz zakładkę Hosting.

- Kliknij w przycisk „Zaloguj do WebAs”, po prawej stronie na liście przy wybranej usłudze, a zostaniesz automatycznie przekierowany do swojego panelu zarządzania serwerem”,

- następnie kliknij przycisk „Zaloguj do panelu WebAs”.

- W zakładce Usługi > Poczta > Skrzynki wybierz interesującą Cię skrzynkę. (rys. 1)

- Następnie przejdź do sekcji Antyspam.

- Zaznacz opcję „Włączone zabezpieczenie antyspamowe” i na dole strony kliknij przycisk „Zapisz formularz”. (rys. 2)

Dodatkowe możliwości konfiguracji skanera SpamAssassin

Ustawienie whitelist i blacklist

- whitelist – biała lista lista adresów serwerów (np. adresfirmy.pl) oraz lista adresów kont e-mail (np. biuro@adresfirmy.pl), z których wiadomości będą zawsze doręczane* na konto w naszym systemie, nawet jeśli mechanizm antyspamowy uzna, że są spamem.

UWAGA: Mechanizmy RBL, SPF i Greylist działają w pierwszej kolejności, na etapie nawiązywania połączenia pocztowego. W związku z tym, dodanie adresu do whitelisty nie spowoduje, że wiadomości odrzucane przez RBL/SPF/Greylist zaczną docierać. Każdy z mechanizmów posiada odrębną możliwość dodania adresów e-mail lub domen do białej i czarnej listy.

- blacklist – czarna lista adresów serwerów oraz lista adresów e-mail, z których wiadomości będą zawsze uznawane jako spam i nie doręczane, bez względu na treść tych wiadomości.

Skala czułości

Skaner antyspamowy posiada skalę czułości, którą możesz ustawić samodzielnie. Dla skali czułości zostały przewidziane następujące wartości:

bardzo mała – 9

mała – 7

normalna – 5

duża – 2

Każda wiadomość, która jest przetwarzana przez system SpamAssassin posiada w nagłówkach wiadomości informacje na temat przyznanej „punktacji”, która decyduje o rozpoznaniu wiadomości jako SPAM lub nie.

Na stronie http://spamassassin.apache.org/old/tests_3_3_x.html można sprawdzić reguły, które używane są przez system SpamAssassin do oceny wiadomości.

Ustawienie reguł systemu

- Oznakowanie maila – dostarczane są wszystkie wiadomości, bez względu na ich treść. Mechanizm antyspamowy będzie dodawał w temacie wiadomości uznanych za spam przedrostek [SPAM], na podstawie którego będzie można sortować wiadomości w programie pocztowym.

- Przeniesienie maila – wiadomości uznane za spam będą automatycznie przenoszone do folderu SPAM na koncie pocztowym. Po 30 dniach wiadomości z folderu SPAM będą automatycznie usuwane (z tego powodu zalecamy sprawdzanie folderu SPAM za pomocą Webmail przynajmniej raz w miesiącu).

Stosowane zabezpieczenia antyspamowe:

- RBL – funkcja blokowania adresów IP, z których został rozesłany SPAM. Lista adresów jest pobierana na bieżąco od organizacji niezależnych. Włączenie opcji znacznie ogranicza liczbę spamu, może jednak powodować niedochodzenie wiadomości, jeśli adres serwera nadawcy zostanie umieszczony na liście RBL.

- SPF – mechanizm sprawdzania przez serwer pocztowy czy wiadomość została wysłana z serwera, który jest poprawny dla danego adresu e-mail. Włączenie opcji ogranicza liczbę spamu i może chronić przed nowymi wirusami. Problemy występują rzadko i tylko w przypadku złej konfiguracji serwera nadawcy wiadomości.

- Greylist – po włączeniu tej funkcji serwer przyjmuje wiadomości dopiero przy drugiej lub kolejnej próbie jej dostarczenia na serwer, pod warunkiem, że została ona nadana z tego samego adresu IP oraz po czasie nie krótszym niż 5 minut od pierwszej próby. Zabezpieczenie jest bardzo skuteczne, ponieważ wirusy i spamerzy niemal nigdy nie ponawiają próby wysyłki. Aktywacja powoduje jednak wydłużenie czasu dostarczania poczty w zależności od tego, po jakim czasie serwer nadawcy ponowi próbę wysyłki. Jeżeli serwer nie wykona ponownej próby, e-mail nie dotrze do odbiorcy. Warto jednak pamiętać o tym, że takie sytuacje zdarzają się bardzo rzadko.

- SpamAssassin – analizuje nagłówki i treść wiadomości oraz ocenia je pod kątem cech charakterystycznych dla spamu. Sprawdza również, czy adres nadawcy i serwera pocztowego występuje w bazach antyspamowych oraz czy wiadomość jest zgodna ze standardami przesyłania poczty internetowej. Program uczy się również rozpoznawać SPAM dzięki wcześniej analizowanym listom. Na podstawie ilości przyznanych punktów wiadomość może zostać oznaczona przedrostkiem [SPAM] w temacie lub przeniesiona do folderu SPAM na serwerze.

Ustawienia RBL, SPF lub Greylist możesz zastosować dla wybranego konta pocztowego lub wszystkich kont w ramach wybranej domeny.

- Dla całej domeny – Należy dokonać odpowiednich ustawień w panelu WebAs w zakładce Usługi > Poczta > DOMENY i kliknięciu w interesującą nas domenę.

- Dla pojedynczego konta pocztowego – Należy dokonać odpowiednich ustawień w panelu WebAs w sekcji Usługi > Poczta i kliknięciu w interesującą skrzynkę i przejdź do sekcji Antyspam.

Uwaga!

Jeśli zmienisz ustawienia zabezpieczeń dla całej domeny, będą one widoczne dla każdego konta pocztowego jako domyślne (ustawione standardowo), ta zasada dotyczy każdego konta dla którego zmiany w sekcji Antyspam nie były wprowadzane. Jeśli zmienisz konfigurację Antyspamu dla konkretnego konta pocztowego, to zasady ogólne dla tego konta nie będą obowiązywać.

W ramach naszych zabezpieczeń istnieją mechanizmy, które sprawdzają załączniki pod kątem bezpieczeństwa, zarówno w wiadomościach wychodzących jak i przychodzących.

Pliki z rozszerzeniami .exe nie są respektowane, dodatkowo sprawdzane są pliki archiwów takie jak: 7z, zip, arj Jeśli zawierają pliki o poniższych rozszerzeniach również są odrzucane.

Lista niedozwolonych rozszerzeń:

rar, ade, adp, bat, chm, cmd, com, cpl, exe, hta, ins, isp, jse, js, lib, lnk, mde,msd, msp, mst, pif, scr, sct, shb, sys, vb, vbe, vbs, vxd, wsc, wsf, wsh